Was ist IC Unlock?

IC-Entsperrung wird auch als IC-Entschlüsselung, IC-Angriff oder IC-Cracking bezeichnet. Ein integrierter Schaltkreis (IC) wird üblicherweise bei der Fertigung verschlüsselt. Ein IC-Entsperrdienst entschlüsselt ICs durch Reverse Engineering der Halbleitertechnologie. Nach der Entschlüsselung kann der Programmierer die Programmierung des ICs auslesen.

8 effektive Methoden zum Entsperren oder Entschlüsseln von Chipkarten

Angreifer können durch Konstruktionsfehler oder Softwaredefekte kritische Informationen aus dem IC oder MCU extrahieren und so das Programm erlangen. Hierfür können verschiedene technische Methoden eingesetzt werden. Im Folgenden werden acht gängige Methoden beschrieben:

1. Softwareangriff

Diese Technik nutzt typischerweise die Kommunikationsschnittstellen des Prozessors und greift Protokolle, Verschlüsselungsalgorithmen oder Sicherheitslücken in diesen Algorithmen an, um Angriffe durchzuführen. Ein typisches Beispiel für einen erfolgreichen Softwareangriff ist der Angriff auf die frühe Schnittstelle. ATMEL AT89C-Serie Mikrocontroller. Der Angreifer nutzte die Sicherheitslücken in der Löschsequenz dieser Ein-Chip-Mikrocomputer-Serie aus. Nachdem er das Verschlüsselungssperrbit gelöscht hatte, unterbrach er den nächsten Löschvorgang im On-Chip-Programmspeicher. Dadurch wurde der verschlüsselte Ein-Chip-Mikrocomputer unverschlüsselt. Anschließend konnte er das On-Chip-Programm mithilfe eines Programmiergeräts auslesen.

Was andere Verschlüsselungsmethoden betrifft, so können bestimmte Geräte erforscht und Software für Softwareangriffe eingesetzt werden. Kürzlich ist in China ein Entschlüsselungsgerät für den Kikidi Technology 51-Chip (entwickelt von einem Experten in Chengdu) aufgetaucht. Dieses Gerät zielt hauptsächlich auf SyncMos.Winbond-Chips ab. Es weist Schwachstellen im Produktionsprozess auf und nutzt Programmierer, um Bytes zu lokalisieren und einzufügen. Mithilfe einer bestimmten Methode wird ermittelt, ob im Chip zusammenhängende freie Stellen vorhanden sind, d. h. die Bytefolge FFFF wird gefunden. Die eingefügten Bytes können Anweisungen ausführen, um das Programm vom Chip an ein externes Gerät zu senden. Anschließend kann das Entschlüsselungsgerät diese Übertragung abfangen und so das Programm im Chip entschlüsseln.

2. Elektronischer Detektionsangriff

Dieses Verfahren überwacht typischerweise die analogen Eigenschaften aller Strom- und Schnittstellenverbindungen des Prozessors im Normalbetrieb mit hoher zeitlicher Auflösung und führt den Angriff durch Überwachung seiner elektromagnetischen Strahlungseigenschaften durch. Da der Mikrocontroller ein aktives elektronisches Gerät ist, ändert sich der entsprechende Stromverbrauch bei der Ausführung verschiedener Befehle.

Durch die Analyse und Erkennung dieser Veränderungen mithilfe spezieller elektronischer Messgeräte und mathematisch-statistischer Methoden lassen sich spezifische Schlüsselinformationen im Mikrocontroller gewinnen. Da der HF-Programmierer das Programm des alten, verschlüsselten Mikrocontrollers direkt auslesen kann, wird dieses Prinzip angewendet.

3. Fehlererzeugungstechnologie

Diese Technik nutzt anormale Betriebsbedingungen, um den Prozessor zu schädigen und so zusätzlichen Zugriff für den Angriff zu erlangen. Zu den am häufigsten verwendeten Angriffen, die Fehler erzeugen, gehören Spannungs- und Taktspitzen. Angriffe mit niedriger und hoher Spannung können Schutzschaltungen deaktivieren oder den Prozessor zu fehlerhaften Operationen zwingen. Taktspitzen können die Schutzschaltung zurücksetzen, ohne die geschützten Informationen zu zerstören. Spannungs- und Taktspitzen können die Dekodierung und Ausführung einzelner Befehle in einigen Prozessoren beeinträchtigen.

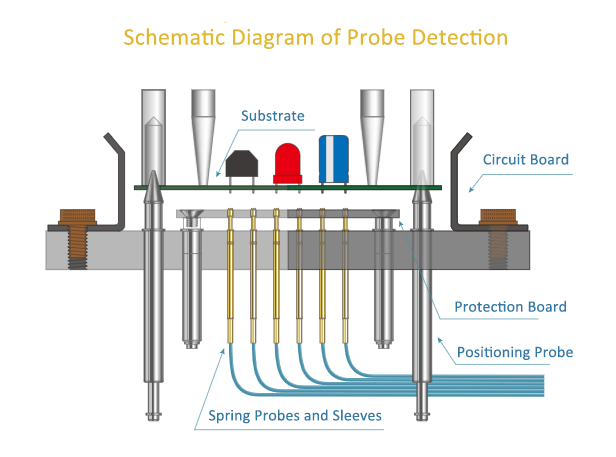

4. Sondenprüfung

Die Sondentesttechnologie findet breite Anwendung beim Testen von integrierten Schaltungen (ICs) und Leiterplatten (PCBs). Die Entsperrfunktion von ICs lässt sich ermitteln, indem Strom und Frequenz vom Prüfobjekt über Sondenbuchsen oder -vorrichtungen an ein Testsubstrat übertragen werden. Darüber hinaus kann die interne Verdrahtung des Mikrocontrollers direkt zur Beobachtung und Entschlüsselung freigelegt werden.

5. UV-Angriffsmethode

Der Ultraviolettangriff, auch UV-Angriff genannt, nutzt ultraviolette Strahlen, um den Chip zu bestrahlen. Dadurch wird der verschlüsselte Chip entschlüsselt, und das Programm kann anschließend direkt mit einem Programmiergerät ausgelesen werden. Diese Methode eignet sich für OTP-Chips. Ingenieure, die sich mit Ein-Chip-Mikrocomputern beschäftigen, wissen, dass OTP-Chips nur mit ultraviolettem Licht gelöscht werden können. Auch zum Löschen der Verschlüsselung ist ultraviolettes Licht erforderlich. Aktuell lassen sich die meisten in Taiwan hergestellten OTP-Chips mit dieser Methode entschlüsseln. Interessierte können es selbst ausprobieren oder sich technische Informationen dazu herunterladen.

Das Gehäuse des OTP-Chips besitzt ein Quarzfenster in der Hälfte des Keramikgehäuses. Dadurch kann er direkt mit ultraviolettem Licht bestrahlt werden. Ist er in Kunststoff verpackt, muss er zunächst geöffnet und die Scheibe vor der UV-Bestrahlung freigelegt werden. Da die Verschlüsselung dieses Chips relativ schwach ist, entstehen für die Entschlüsselung praktisch keine Kosten. Daher ist die Entschlüsselung auf dem Markt sehr günstig, beispielsweise die Entschlüsselung des SN8P2511 von SONIX oder die Entschlüsselung des Feiling-Mikrocontrollers.

6. Ausnutzen von Chip-Schwachstellen

Viele Chips weisen bei ihrer Entwicklung Sicherheitslücken in der Verschlüsselung auf. Diese Sicherheitslücken können ausgenutzt werden, um den Code im Speicher auszulesen. Ein Beispiel hierfür ist die in unserem vorherigen Artikel erwähnte Sicherheitslücke im Chipcode. Wenn Sie beispielsweise den Kontakt FF finden, können Sie Bytes einfügen, um die Verschlüsselung zu entschlüsseln.

Eine weitere Methode besteht darin, im Code nach einem speziellen Byte zu suchen. Existiert ein solches Byte, kann es zur Entschlüsselung des Programms verwendet werden. Beispiele für solche Chip-Entschlüsselungen sind die Entschlüsselung einzelner Chips von Winbond und Xinmaos, etwa des W78E516 und des N79E825. Die Entschlüsselung der ATMEL-51-Serie (AT89C51) erfolgt durch Ausnutzung einer Byte-Schwachstelle im Code.

Darüber hinaus weisen einige Chips offensichtliche Sicherheitslücken auf. Beispielsweise wird der verschlüsselte Chip unverschlüsselt, sobald ein bestimmter Pin nach der Verschlüsselung mit Strom versorgt wird. Da es sich um einen inländischen Einzelchip-Hersteller handelt, wird dessen Name nicht genannt.

Aktuell nutzen alle auf dem Markt erhältlichen Chip-Entschlüsseler Sicherheitslücken im Chip oder im Programm aus. Frei erhältliche Entschlüsselungsprogramme hingegen lassen sich nur in wenigen Fällen lösen, da die Anbieter ihre Kernfunktionen in der Regel nicht veröffentlichen oder weitergeben. Stattdessen verwenden sie eigene Entschlüsselungswerkzeuge.

7. FIB-Wiederherstellungs-Verschlüsselungssicherungsmethode

Diese Methode eignet sich für viele Chips mit Fuse-Verschlüsselung. Das bekannteste Beispiel ist die Entschlüsselungsmethode des MSP430 von TI, da beim Verschlüsselungsprozess die Sicherung durchgebrannt werden muss. Sobald die Sicherung wiederhergestellt werden kann, ist der Chip wieder unverschlüsselt, beispielsweise der MSP430F1101A, MSP430F149, MSP430F425 usw. Üblicherweise verwenden Entschlüsselungsunternehmen Sonden, um die Sicherungsbits zu verbinden. Da manche Anwender nur über wenige Entschlüsselungsgeräte verfügen, sind sie auf die Modifizierung durch andere Halbleiterunternehmen angewiesen.

Im Allgemeinen kann FIB (Fokussierter Ionenstrahl) verwendet werden, um die Leitung zu verbinden oder sie mit speziell lasermodifizierter Ausrüstung wiederherzustellen. In China gibt es viele gebrauchte Geräte, die sehr günstig sind. Einige leistungsstarke Entschlüsselungsunternehmen haben sich mit eigener Ausrüstung ausgestattet. Diese Methode ist nicht optimal, da sie Geräte und Verbrauchsmaterialien erfordert. Wenn es jedoch keine bessere Methode für viele Chips gibt, ist sie notwendig.

8. Die Methode zur Modifizierung der verschlüsselten Zeile

Aktuell sind die auf dem Markt erhältlichen CPLD- und DSP-Chips komplex aufgebaut und bieten eine hohe Verschlüsselungsleistung. Die Entschlüsselung mit der oben beschriebenen Methode ist daher schwierig. Aus diesem Grund ist es notwendig, die Chipstruktur zu analysieren, die Verschlüsselungsschaltung zu identifizieren und diese anschließend zur Modifizierung des Geräts zu nutzen. Durch Modifikationen der Chipschaltung wird die Verschlüsselungsschaltung deaktiviert, sodass der verschlüsselte DSP oder CPLD unverschlüsselt und der Code lesbar wird. Beispiele für die Entschlüsselung von TMS320LF2407A, TMS320F28335 und TMS320F2812 sind Beispiele für diese Methode.

IC-Entsperrdienst

Wir bieten professionelle Dienstleistungen an. IC-Entsperrungsdienste. Der Programmcode wird aus eingebetteten Chips wie DSPs, ARM-Prozessoren und Mikrocontrollern extrahiert, und der Schaltplan sowie die Leiterplattendatei werden durch Mapping der Leiterplatte gewonnen. Nach Erhalt des Chipprogramms und des Leiterplattenschaltplans können Analysen und Forschungen für die Weiterentwicklung durchgeführt werden.

Für Entschlüsselungsdienste auf Unternehmensebene wenden Sie sich bitte an:

Leitender Ingenieur:

Dr. Billy Zheng

Gut gemacht, PCB-Technologie!

billy@reversepcb.com

Notfallhilfe: +86-157-9847-6858