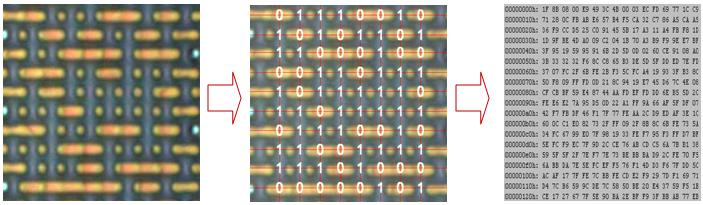

Qu'est-ce que l'IC Unlock ?

L’ic unlock est également appelé IC decrypt, IC attack ou IC crack. Un IC (integrated circuit) est généralement crypté lorsqu’il est fabriqué. Un service d’ic unlock déchiffre les ICs grâce à l’ingénierie inverse des semi-conducteurs. Lorsque l’IC est déchiffré, le programmeur est capable de lire son programme.

8 Façons efficaces pour l'ic unlock ou le decrypt

Les attaquants peuvent extraire des informations critiques de l’IC ou du MCU et obtenir le programme grâce à des défauts de conception de puce ou des défauts logiciels. Des méthodes techniques peuvent être utilisées pour obtenir ces informations. Voici 8 façons courantes :

1. Attaque logicielle

La technique utilise généralement les interfaces de communication du processeur et exploite les protocoles, les algorithmes de chiffrement ou les failles de sécurité dans ces algorithmes pour effectuer des attaques. Un exemple typique d’une attaque logicielle réussie est l’attaque sur les microcontrôleurs ATMEL AT89 série. L’attaquant a exploité les lacunes dans la conception de la séquence d’effacement de cette série de microcontrôleurs à puce unique. Après avoir effacé le bit de verrouillage de chiffrement, l’attaquant a arrêté la prochaine opération d’effacement des données dans la mémoire de programme embarquée, de sorte que le microcontrôleur à puce unique crypté devient un microcontrôleur à puce unique déchiffré, puis utilise le programmeur pour lire la mémoire de programme embarquée.

En ce qui concerne les autres méthodes de chiffrement, certains équipements peuvent être étudiés et certains logiciels peuvent être utilisés pour effectuer des attaques logicielles. Récemment, un appareil de déchiffrement de puce Kikidi Technology 51 (fabriqué par un maître de Chengdu) est apparu en Chine. Ce déchiffreur est principalement destiné à SyncMos.Winbond. Il comporte des failles dans le processus de production et utilise certains programmeurs pour localiser et insérer des octets. Trouver s’il existe des emplacements continus dans la puce par une certaine méthode, c’est-à-dire trouver des octets FFFF continus dans la puce, les octets insérés peuvent exécuter les instructions pour envoyer le programme sur la puce vers l’extérieur, puis utiliser l’appareil de déchiffrement pour intercepter, de sorte que le programme à l’intérieur de la puce soit déchiffré.

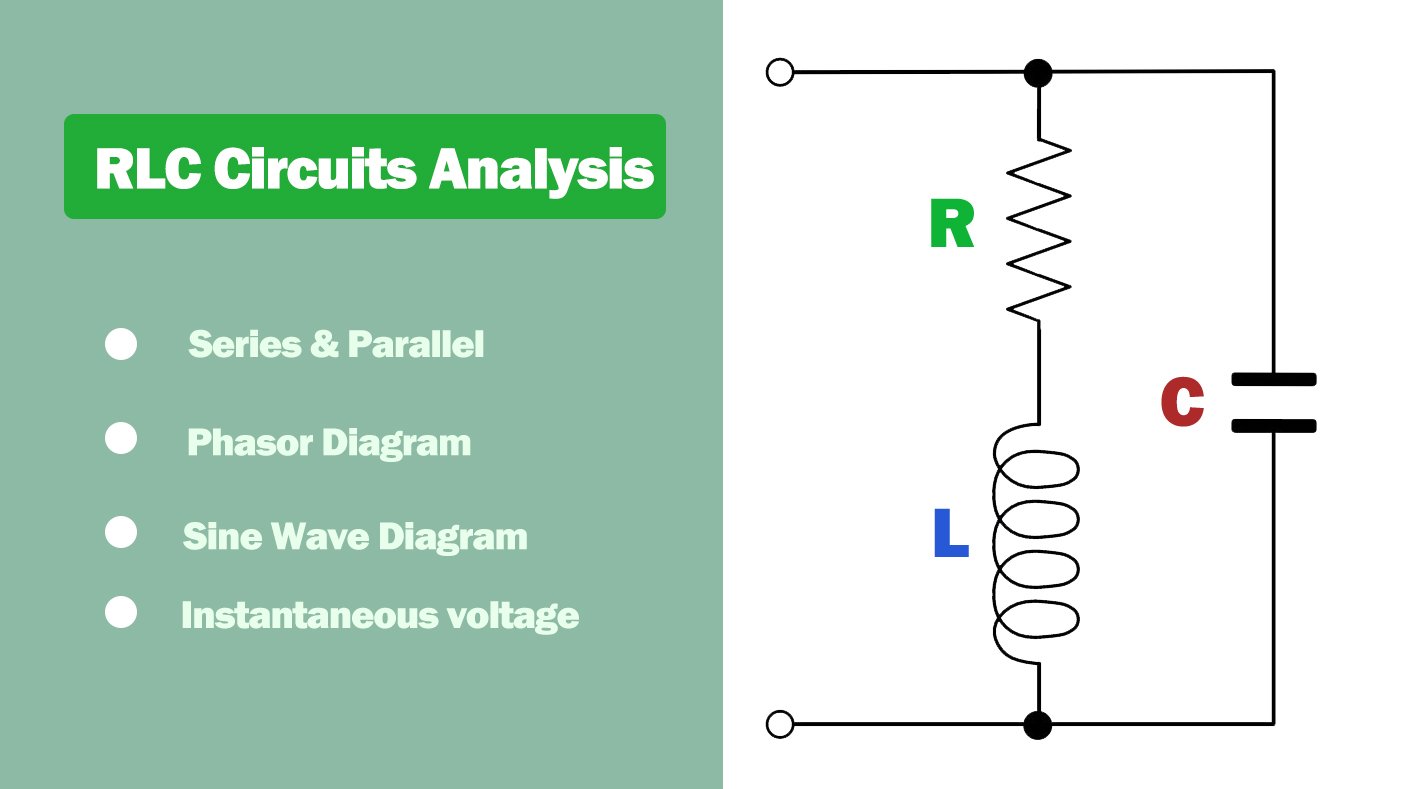

2. Attaque de détection électronique

Cette technique surveille généralement les caractéristiques analogiques de toutes les connexions d’alimentation et d’interface du processeur pendant son fonctionnement normal avec une résolution temporelle élevée et met en œuvre l’attaque en surveillant ses caractéristiques électromagnétiques. Étant donné que le microcontrôleur est un dispositif électronique actif, la consommation d’énergie correspondante change en fonction des instructions différentes qu’il exécute.

De cette façon, en analysant et en détectant ces changements à l’aide d’instruments de mesure électroniques spéciaux et de méthodes mathématiques statistiques, des informations clés spécifiques peuvent être obtenues dans le microcontrôleur. En ce qui concerne le programmeur RF, il peut lire directement le programme dans l’ancien MCU chiffré en utilisant ce principe.

3. Technologie de génération de défauts

La technique utilise des conditions de fonctionnement anormales pour provoquer une défaillance du processeur, puis fournit un accès supplémentaire pour mener à bien l’attaque. Les attaques de génération de défauts les plus couramment utilisées comprennent les surtensions de tension et les sursauts d’horloge. Les attaques à basse tension et à haute tension peuvent être utilisées pour désactiver les circuits de protection ou forcer le processeur à effectuer des opérations erronées. Les transitoires d’horloge peuvent réinitialiser le circuit de protection sans détruire les informations protégées. Les transitoires de puissance et d’horloge peuvent affecter le décodage et l’exécution d’instructions individuelles dans certains processeurs.

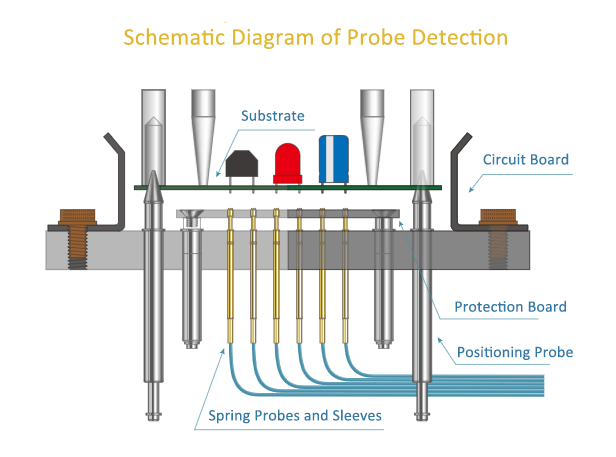

4. Test de sondage

La technologie de test de sondage est largement utilisée dans les tests de puces et de cartes de circuit imprimé (PCB). Nous pouvons déterminer les performances de déverrouillage de la puce en transmettant un courant et une fréquence de l’objet de test à un substrat de test via des prises de sondage ou des fixations. De plus, le câblage interne du microcontrôleur peut être directement exposé pour l’observation et le décryptage.

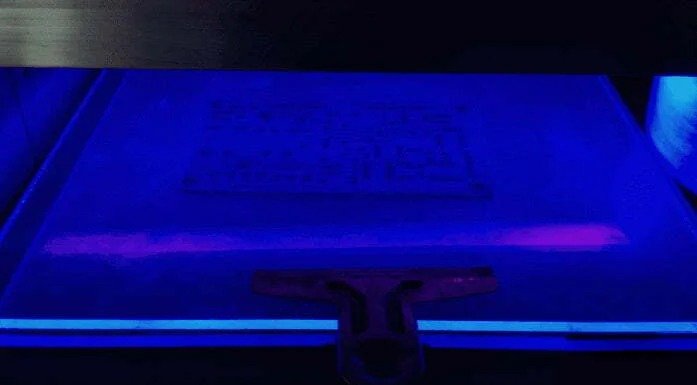

5. Méthode d'attaque UV

L’attaque ultraviolette, également connue sous le nom de méthode d’attaque UV, consiste à irradier la puce avec des rayons ultraviolets, ce qui la transforme en une puce non chiffrée, puis à utiliser un programmeur pour lire directement le programme. Cette méthode est adaptée aux puces OTP. Les ingénieurs de microcontrôleurs uniques savent qu’il est possible d’effacer les puces OTP uniquement avec de la lumière ultraviolette. Pour effacer également le chiffrement, il faut utiliser de la lumière ultraviolette. Actuellement, la plupart des puces OTP produites à Taiwan peuvent être déchiffrées à l’aide de cette méthode. Ceux qui s’intéressent peuvent essayer ou télécharger des informations techniques.

Le paquet du puces OTP a une fenêtre de quartz dans la moitié du boîtier en céramique. Ce type de chose peut être directement irradié avec de la lumière ultraviolette. Si elle est emballée dans du plastique, la puce doit d’abord être ouverte et la tranche peut être exposée avant utilisation avec de la lumière ultraviolette. Étant donné que le chiffrement de cette puce est relativement faible, le déchiffrement ne nécessite pratiquement aucun coût, de sorte que le prix du déchiffrement de cette puce sur le marché est très bas, comme le déchiffrement de SN8P2511 pour SONIX et le déchiffrement de Feiling MCU. Le prix est très bas.

6. Exploitation des vulnérabilités des puces

De nombreuses puces ont des failles de chiffrement lorsqu’elles sont conçues. Ces puces peuvent utiliser ces failles pour attaquer la puce afin de lire le code en mémoire, comme les failles dans le code de la puce mentionnées dans notre article précédent. Si vous trouvez un contact FF comme celui-ci, vous pouvez insérer des octets pour atteindre le déchiffrement.

Une autre solution consiste à rechercher un octet spécial dans le code. Si un tel octet existe, vous pouvez utiliser cet octet pour exporter le programme. Le décryptage de ces puces utilise des puces uniques de Winbond et Xinmao, telles que le décryptage de W78E516, le décryptage de N79E825, etc. Le décryptage des puces série 51 de ATMEL est décrypté en exploitant la vulnérabilité de l’octet du code.

De plus, certains puces ont des failles évidentes. Par exemple, lorsque certaines broches sont alimentées après le chiffrement, la puce chiffrée devient une puce déchiffrée. Étant donné que cela implique un fabricant de puces unique national, le nom n’est pas répertorié.

Les outils de décryptage de puces que l’on peut voir sur le marché exploitent actuellement les failles de la puce ou du programme pour atteindre le décryptage. Cependant, le décryptage acheté en dehors a très peu de modèles qui peuvent être résolus, car les entreprises de décryptage ne publient généralement pas ou ne transfèrent pas les éléments essentiels au monde extérieur. Pour faciliter le décryptage, l’entreprise de décryptage utilisera ses propres outils de décryptage.

Méthode de récupération de la fuse FIB

This method is suitable for many chips with fuse encryption. The most representative chip is TI’s MSP430 decryption method, because the MSP430 needs to burn the fuse when encrypting. So, as long as the fuse can be restored, it will become an unencrypted chip, such as MSP430F1101A, MSP430F149, MSP430F425, etc. Generally, decryption companies use probes to connect the fuse bits. Some people, because they do not have too many decryption devices, need to be modified by other semiconductor circuit modification companies.

Généralement, le FIB (Focused Ion Beam) peut être utilisé. équipement pour connecter la ligne, ou restaurer la ligne avec un équipement spécial modifié par laser. Il existe beaucoup d’équipements d’occasion en Chine, et le prix est très bas. Certaines entreprises de décryptage puissantes ont équipé leur propre équipement. Cette méthode n’est pas une bonne méthode car elle nécessite un équipement et des consommables, mais si aucune autre méthode n’est disponible pour de nombreux puces, cette méthode est nécessaire pour atteindre.

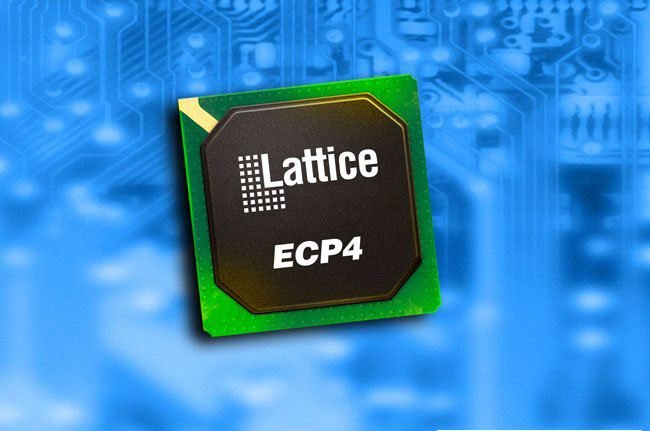

8. La méthode de modification de la ligne chiffrée

Actuellement, les puces CPLD et DSP sur le marché sont complexes en conception et ont des performances de chiffrement élevées. Il est difficile de les déchiffrer à l’aide de la méthode ci-dessus. Par conséquent, il est nécessaire d’analyser la structure de la puce, puis de trouver le circuit de chiffrement, puis d’utiliser le circuit de la puce pour modifier l’équipement. Effectuer quelques modifications du circuit de la puce, rendre le circuit de chiffrement invalide et rendre le DSP ou le CPLD chiffré en un circuit non chiffré afin que le code puisse être lu. Par exemple, le déchiffrement de TMS320LF2407A, le déchiffrement de TMS320F28335 et le déchiffrement de TMS320F2812 utilisent cette méthode.

IC Unlock Service

Nous fournissons des services d’déverrouillage de puces professionnels. Le code source du programme est extrait des puces embarquées telles que DSP, ARM et MCU, et le schéma du circuit et le fichier de PCB sont extraits par cartographie du circuit de la carte de circuit imprimé. Après avoir obtenu le programme de la puce et le schéma du circuit de la carte de circuit imprimé, des analyses et des recherches peuvent être effectuées pour le développement secondaire.

Pour les services de déchiffrement de niveau entreprise, veuillez contacter :

Principal Engineer

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com

Emergency Support: +86-157-9847-6858