Introduction au CRC

Le contrôle de redondance cyclique (CRC) est un mécanisme fondamental de détection des erreurs, utilisé partout, des réseaux Ethernet aux fichiers ZIP. Ce guide explore les principes de fonctionnement de base du CRC, ses applications, ses normes les plus courantes (CRC-8, CRC-16, CRC-32), et bien plus encore.

Apprenez les calculs étape par étape, mettez-vous en pratique avec des exemples de code en Python/C/Java et découvrez les meilleures pratiques pour choisir le CRC adapté à votre projet. Que vous soyez un développeur chargé de résoudre des problèmes de corruption de données ou un passionné de technologie curieux d'en savoir plus sur la détection d'erreurs, cet article décompose des concepts complexes en informations exploitables.

Pourquoi le CRC est-il important ?

Dans le domaine des communications numériques, même une corruption mineure des données peut entraîner des défaillances critiques. Le CRC offre un moyen robuste et efficace de vérifier l'exactitude des données. Contrairement à des méthodes plus simples telles que les contrôles de parité, le CRC détecte un plus large éventail d'erreurs, y compris les inversions d'un seul bit et les erreurs en rafale. Par exemple, dans un système de stockage de données, une seule erreur de bit dans un fichier crucial pourrait le rendre illisible ou entraîner des calculs incorrects. Le CRC agit comme une protection, détectant ces erreurs avant qu'elles ne conduisent à des problèmes plus importants.

Le CRC en action

Imaginez que vous envoyez un fichier sur Internet. Le CRC génère une somme de contrôle unique qui est ajoutée au fichier. Le destinataire recalcule la somme de contrôle et la compare à la valeur reçue. Si elles correspondent, les données sont intactes ; sinon, des erreurs sont signalées. Par exemple, lorsque vous téléchargez une mise à jour logicielle, votre appareil utilise le CRC pour s'assurer que le fichier téléchargé est identique à celui qui se trouve sur le serveur. Si les sommes de contrôle CRC ne correspondent pas, le téléchargement est peut-être corrompu et vous devrez probablement le télécharger à nouveau. Ce processus garantit que le logiciel que vous installez est la version correcte et inchangée, ce qui évite les dysfonctionnements potentiels dus à des données incorrectes.

Comment fonctionne le CRC ?

Composants clés

- Polynôme générateur : au cœur du CRC se trouve le polynôme générateur, une séquence binaire prédéfinie. Ce polynôme sert de diviseur dans le calcul du CRC. Par exemple, le CRC-32, une norme CRC largement utilisée, utilise la valeur hexadécimale 0x04C11DB7 comme polynôme générateur. Le choix du polynôme générateur a une incidence sur les capacités de détection d'erreurs du CRC. Un polynôme bien conçu peut détecter efficacement un large éventail d'erreurs courantes, y compris les erreurs à un ou plusieurs bits.

- Manipulation des données : les données d'origine, qu'il s'agisse d'un fichier, d'un paquet réseau ou de toute autre information numérique, sont traitées comme un nombre binaire dans le processus CRC. Avant le calcul proprement dit, les données sont complétées par des zéros à la fin. Ce remplissage est essentiel car il permet une division correcte par le polynôme générateur. L'opération de division utilisée dans le CRC est l'arithmétique modulo 2, qui diffère de l'arithmétique classique à laquelle nous sommes habitués. Dans l'arithmétique modulo 2, l'addition et la soustraction sont identiques (équivalentes à l'opération XOR) et il n'y a ni report ni emprunt. Cela simplifie le processus de calcul et le rend plus adapté aux implémentations matérielles numériques.

Calcul étape par étape

- Ajouter des zéros : La première étape du calcul du CRC consiste à ajouter un certain nombre de zéros à la fin des données d'origine. Le nombre de zéros ajoutés est égal au degré du polynôme générateur. Par exemple, si le polynôme générateur a un degré de 16 (comme dans CRC-16), 16 zéros sont ajoutés aux données. Ces données complétées sont ensuite utilisées comme dividende dans l'étape de division suivante.

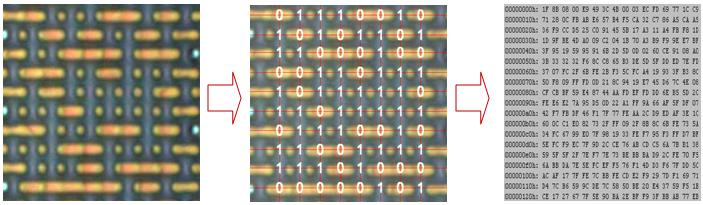

- Division modulo 2 : une fois les données complétées en main, nous effectuons une division modulo 2 par le polynôme générateur. Nous commençons par le bit le plus à gauche des données complétées et effectuons une série d'opérations XOR avec le polynôme générateur. Le processus se poursuit bit par bit jusqu'à ce que tous les bits des données complétées aient été traités. Le résultat de cette division est un reste, qui correspond à la valeur CRC.

- Ajouter le CRC : une fois la valeur CRC (le reste) calculée, nous remplaçons les zéros ajoutés dans les données rembourrées d'origine par cette valeur CRC. Le paquet de données se compose désormais des données d'origine suivies du CRC. Ce sont ces données combinées qui sont transmises ou stockées. Par exemple, si les données d'origine étaient « 10110 » et que le CRC calculé est « 110 », le paquet de données final serait « 10110110 ».

Détection des erreurs

Normes et applications CRC

Variantes courantes du CRC

| Standard | Generator Polynomial | Use Case |

|---|---|---|

| CRC-8 | x⁸ + x² + x + 1 (0x07, reversed) | Small data blocks (e.g., IoT sensors, embedded systems) |

| CRC-16 | x¹⁶ + x¹⁵ + x² + 1 (0x8005, standard) | Industrial controls (Modbus, Profibus), serial communication |

| CRC-32 | x³² + x²⁶ + x²³ + x²² + x¹⁶ + x¹² + x¹¹ + x¹⁰ + x⁸ + x⁷ + x⁵ + x⁴ + x² + x + 1 (0x04C11DB7, Ethernet standard) | Networking (Ethernet, Wi-Fi), file systems (ZIP, FAT32), storage devices |

| CRC-64 | x⁶⁴ + x⁶³ + x⁵⁵ + x⁵⁴ + x⁵³ + x⁵² + x⁴⁷ + x⁴⁶ + x⁴⁵ + x⁴⁰ + x³⁹ + x³⁸ + x³⁵ + x³³ + x³² + x³¹ + x²⁹ + x²⁷ + x²⁶ + x²⁵ + x²² + x²¹ + x²⁰ + x¹⁹ + x¹⁸ + x¹⁷ + x¹⁶ + x¹⁴ + x¹³ + x¹¹ + x⁹ + x⁸ + x⁷ + x⁶ + x⁴ + x³ + x + 1 (0x0000000000000001, ECMA-182 standard) | High-reliability systems (storage arrays, database checksums) |

Utilisations dans le monde réel

- Protocoles réseau :

dans Ethernet, le CRC fait partie intégrante de la couche liaison de données. Chaque trame Ethernet comporte un champ CRC à la fin. Lorsqu'un périphérique réseau envoie une trame Ethernet, il calcule le CRC des données et de l'en-tête de la trame et insère la valeur CRC dans la trame. Le périphérique récepteur recalcule ensuite le CRC de la trame reçue. Si le CRC calculé ne correspond pas au CRC de la trame, le périphérique récepteur rejette la trame, signalant une erreur de transmission. Le Wi-Fi et le Bluetooth s'appuient également sur le CRC pour la validation des paquets. Dans un réseau Wi-Fi, le point d'accès et les périphériques clients utilisent le CRC pour s'assurer que les paquets de données envoyés sur le support sans fil sont exempts d'erreurs. Cela est essentiel pour maintenir une connexion sans fil stable et fiable, en particulier dans des applications telles que le streaming vidéo ou les jeux en ligne, où l'intégrité des données est essentielle pour une expérience utilisateur fluide. - Périphériques de stockage : les

disques durs (HDD), les disques SSD et les clés USB utilisent le CRC pour protéger les données. Lorsque des données sont écrites sur ces périphériques de stockage, une valeur CRC est calculée et stockée avec les données. Lors d'une opération de lecture, le périphérique recalcule le CRC des données lues et le compare au CRC stocké. En cas de divergence, le périphérique peut tenter de relire les données ou signaler une erreur. Par exemple, si vous enregistrez un document professionnel important sur une clé USB, celle-ci utilise le CRC pour garantir que le document pourra être relu correctement ultérieurement. Dans le cas des disques durs, le CRC aide à protéger contre les erreurs pouvant survenir en raison d'interférences magnétiques ou de problèmes mécaniques.

- Intégrité des fichiers : les clients

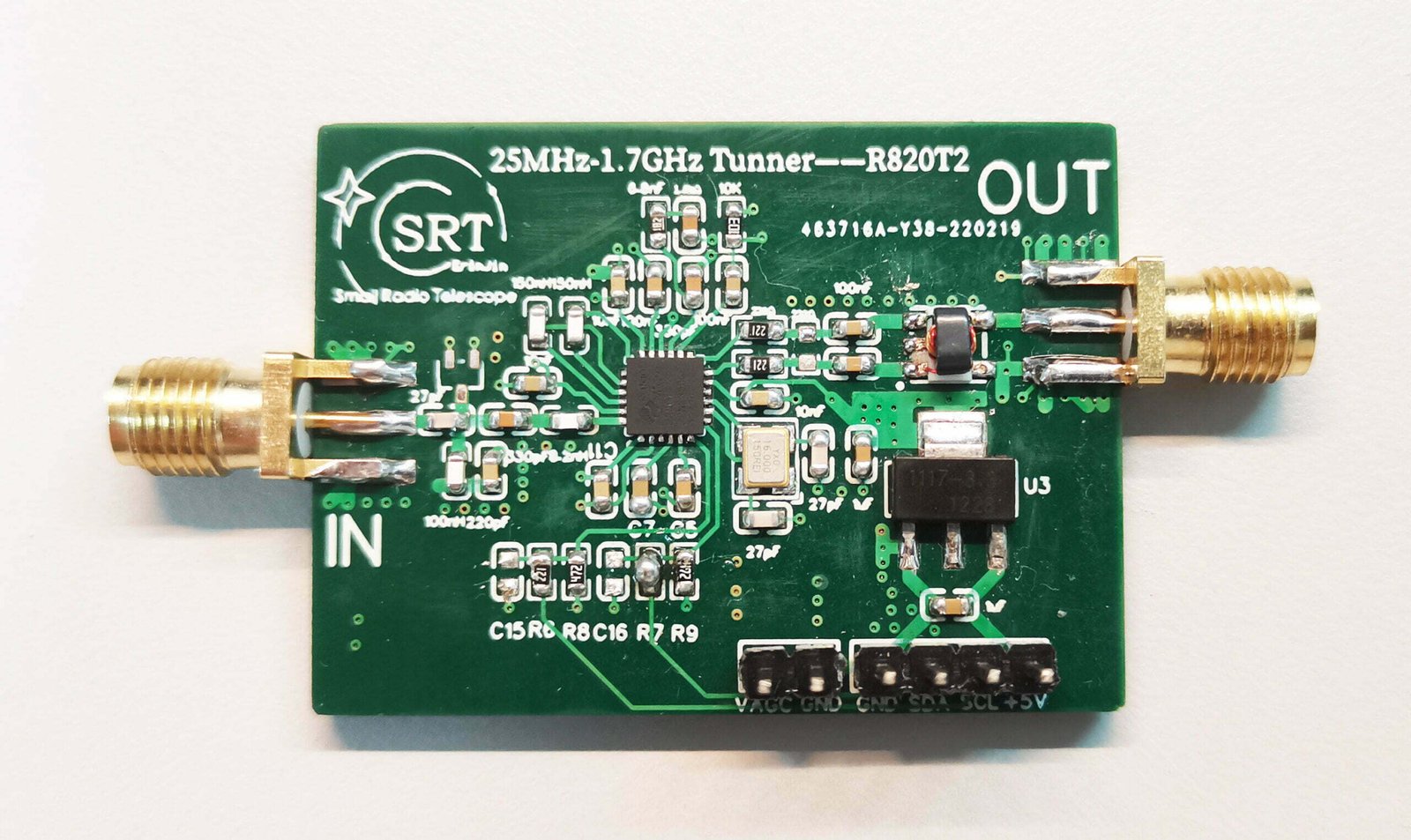

torrent utilisent les sommes de contrôle CRC pour vérifier l'intégrité des fichiers téléchargés. Lorsque vous téléchargez un fichier à l'aide d'un client torrent, celui-ci calcule le CRC des parties téléchargées du fichier et le compare au CRC précalculé fourni par le tracker torrent. Cela garantit que le fichier que vous téléchargez est identique au fichier original partagé par la personne qui l'a mis en ligne. Les mises à jour du micrologiciel s'appuient également sur le CRC. Lorsqu'un appareil, tel qu'un routeur ou un smartphone, reçoit une mise à jour du micrologiciel, il utilise le CRC pour confirmer que le fichier de mise à jour a été téléchargé correctement. Si la vérification du CRC échoue, l'appareil peut ne pas installer la mise à jour du micrologiciel, ce qui évite les problèmes potentiels qui pourraient survenir à cause d'une mise à jour corrompue. De même, il est essentiel de garantir l'intégrité des données lors de la copie d'un programme à partir d'un microcontrôleur à des fins de sauvegarde ou d'analyse.

Mise en œuvre du CRC : code et outils

Calcul du CRC en Python

import binascii

def calculate_crc32(data):

return binascii.crc32(data.encode()) & 0xffffffff

# Example usage

data = "Hello, world!"

crc32_value = calculate_crc32(data)

print(f"CRC32 checksum: {crc32_value}")

Dans ce code :

- Tout d'abord, nous importons la bibliothèque binascii, qui fournit des fonctions permettant de convertir des données binaires en différentes représentations binaires codées en ASCII. La fonction crc32 de cette bibliothèque est utilisée pour calculer la valeur CRC-32 d'un flux de données donné.

- La fonction calculate_crc32 prend une chaîne de données en entrée. Elle commence par encoder les données en octets (car la fonction crc32 de binascii attend des octets en entrée). Ensuite, elle calcule la valeur CRC-32. Le résultat est ensuite masqué avec 0xffffffff pour garantir que la valeur est un entier 32 bits non négatif. Ce masquage est nécessaire car la fonction crc32 en Python renvoie un entier signé, et nous voulons travailler avec la représentation 32 bits non signée couramment utilisée dans CRC-32.

- Pour l'exemple d'utilisation, nous définissons une chaîne simple « Hello, world! » et calculons sa valeur CRC-32. Enfin, nous affichons la valeur CRC-32 calculée.

import crcmod

# Create a CRC-16-Modbus object

crc16 = crcmod.predefined.Crc('modbus')

# Calculate the CRC for a message

message = b'\x01\x03\x00\x00\x00\x02'

crc = crc16.calculate(message)

# Print the CRC value

print(f"CRC: {crc}")

Dans ce code :

- Nous importons d'abord la bibliothèque crcmod.

- Ensuite, nous créons un objet Crc pour la norme CRC-16-Modbus. L'appel predefined.Crc('modbus') initialise l'objet avec les paramètres spécifiques à la norme CRC-16-Modbus, tels que le polynôme générateur correct, la valeur initiale et la valeur XOR-out.

- Ensuite, nous définissons un exemple de message sous forme de chaîne d'octets, qui pourrait représenter un message Modbus RTU, par exemple.

- Nous utilisons la méthode calculate de l'objet crc16 pour calculer la valeur CRC-16 du message.

- Enfin, nous affichons la valeur CRC-16 calculée.

Outils pour la vérification CRC

Calculatrices en ligne

- Accédez au site web.

- Dans le champ de saisie, entrez les données pour lesquelles vous souhaitez calculer le CRC. Par exemple, si vous souhaitez calculer le CRC pour une chaîne de texte « test », vous pouvez la saisir dans la zone de saisie de texte.

- Sélectionnez la norme CRC appropriée dans le menu déroulant. Supposons que vous choisissiez CRC – 32.

- Cliquez sur le bouton « Calculer ». Le site Web affichera alors la valeur CRC calculée. Cette fonctionnalité est extrêmement utile pour vérifier rapidement le CRC de petits échantillons de données pendant le développement ou lorsque vous avez besoin d'une vérification rapide sans avoir à configurer un environnement de programmation. Par exemple, lorsque vous testez la mise en œuvre d'un nouveau protocole de transfert de données dans un environnement de développement, vous pouvez utiliser ce calculateur en ligne pour vérifier rapidement si vos valeurs CRC calculées correspondent à celles attendues pour de petits paquets de données de test.

Outils en ligne de commande

- Linux/macOS : Sous Linux et macOS, la commande crc32 (qui fait partie du paquet coreutils, généralement préinstallé) peut être utilisée pour calculer le CRC-32 d'un fichier. Par exemple, pour calculer le CRC-32 d'un fichier nommé example.txt, vous pouvez exécuter la commande suivante dans le terminal :

crc32 example.txt

- Windows : Sous Windows, l'outil certUtil (un utilitaire en ligne de commande intégré) peut être utilisé pour calculer le CRC-32 d'un fichier. La syntaxe de la commande est la suivante :

certUtil -hashfile example.txt CRC32

Cela affichera la valeur CRC-32 du fichier « example.txt ». Tout comme la commande crc32 sous Linux/macOS, cela permet de vérifier rapidement l'intégrité d'un fichier.

Par exemple, lorsque vous gérez un serveur de fichiers dans un réseau Windows et que vous devez vous assurer de l'intégrité des fichiers stockés sur le serveur, vous pouvez utiliser certUtil pour calculer les valeurs CRC-32 des fichiers et les comparer au fil du temps afin de détecter toute corruption potentielle des données.

Meilleures pratiques et pièges courants

Choisir le bon CRC

- Sommes de contrôle courtes ou longues : lors du choix d'un CRC, il convient de trouver le juste équilibre entre les capacités de détection des erreurs et la surcharge. Les CRC plus courts, comme le CRC-8, sont plus rapides à calculer et génèrent moins de surcharge, ce qui les rend adaptés aux applications où la vitesse est cruciale et où la taille des données est réduite. Par exemple, dans un réseau de capteurs avec une bande passante et une puissance de traitement limitées, le CRC-8 peut être utilisé pour vérifier rapidement l'intégrité des lectures des petits capteurs. Cependant, ils ont une probabilité plus faible de détecter des erreurs complexes. Les CRC plus longs, tels que le CRC-64, offrent de meilleures capacités de détection des erreurs, notamment la possibilité de détecter des erreurs multibits plus complexes. Mais ils nécessitent davantage de ressources informatiques et augmentent la taille des données en raison de la somme de contrôle plus importante. Dans un système de stockage hautement fiable pour les données critiques, le CRC-64 peut être préférable pour garantir l'intégrité des données lors d'un stockage à long terme ou lors de transferts de données à haut débit où le risque d'erreurs au niveau des bits est plus élevé.

- Sélection du polynôme générateur : il est essentiel d'utiliser des polynômes générateurs normalisés. Les polynômes normalisés, tels que ceux utilisés dans les normes CRC bien connues (par exemple, 0x04C11DB7 du CRC-32), ont été minutieusement testés et optimisés pour la détection des erreurs. L'utilisation de polynômes non normalisés peut entraîner des problèmes de compatibilité. Par exemple, si deux appareils communiquent et que l'un utilise un polynôme générateur défini sur mesure tandis que l'autre s'attend à un polynôme standard, le récepteur peut ne pas être en mesure de vérifier correctement le CRC, ce qui entraîne une perte de données ou une interprétation erronée. Les polynômes standard garantissent également que différentes implémentations sur divers systèmes peuvent interagir sans problème. Dans une infrastructure réseau à grande échelle comprenant des appareils de plusieurs fournisseurs, l'utilisation de polynômes générateurs standard pour les calculs CRC garantit que tous les appareils peuvent vérifier avec précision l'intégrité des paquets de données qu'ils reçoivent, quelle que soit leur origine.

Éviter les erreurs courantes

- Endianness : L'endianness fait référence à l'ordre dans lequel les octets sont stockés ou transmis. Le big-endian stocke d'abord l'octet le plus significatif, tandis que le little-endian stocke d'abord l'octet le moins significatif. Lors des calculs CRC, un ordre des octets incohérent peut entraîner des résultats incorrects. Par exemple, si un expéditeur calcule le CRC en utilisant l'ordre des octets little-endian et que le destinataire s'attend à un ordre des octets big-endian, les CRC calculés ne correspondront pas, même si les données sont correctes. Pour éviter cela, il est essentiel de définir clairement et d'utiliser une convention d'ordre des octets cohérente dans tout le système. Dans la programmation réseau, l'ordre des octets réseau (big-endian) est couramment utilisé pour assurer la compatibilité entre différents appareils. Lors de la mise en œuvre de calculs CRC dans des applications liées au réseau, les développeurs doivent convertir les données à l'ordre des octets réseau avant de calculer le CRC afin de garantir une détection précise des erreurs.

- Valeurs d'initialisation : certaines implémentations CRC utilisent des valeurs initiales non nulles. Par exemple, CRC-32 commence souvent avec une valeur initiale de 0xFFFFFFFF. L'utilisation d'une valeur initiale incorrecte entraînera des calculs CRC erronés. Si un développeur oublie de définir la valeur initiale correcte pour CRC-32 et utilise 0 à la place, le CRC calculé sera complètement différent de la valeur attendue. Cela peut entraîner le marquage de données valides comme corrompues ou vice versa. Il est essentiel de rechercher et d'utiliser la valeur initiale correcte spécifiée pour la norme CRC choisie. Lors de la mise en œuvre d'algorithmes CRC dans différents langages de programmation, les développeurs doivent se référer à une documentation ou à des bibliothèques fiables qui respectent les valeurs initiales standard pour chaque type de CRC afin de garantir des résultats précis et cohérents.

Conclusion

- Organigramme du calcul CRC : un organigramme permet d'illustrer clairement le processus de calcul CRC. Vous pouvez utiliser des outils tels que draw.io pour en créer un. Une invite appropriée pour générer une image d'un organigramme de calcul CRC pourrait être « Organigramme illustrant les étapes CRC : saisie des données → ajout de zéros → division modulo 2 → ajout du reste → vérification des erreurs. Utiliser un design plat moderne avec des tons bleus et gris ». Cela permettrait d'obtenir une représentation visuelle claire et facile à comprendre du fonctionnement du CRC, ce qui peut être très utile pour ceux qui découvrent ce concept.

- Tableau comparatif des normes CRC : un graphique à barres comparant CRC-8, CRC-16 et CRC-32 peut fournir un aperçu rapide de leurs différences. Vous pouvez par exemple utiliser Google Sheets pour créer un tel graphique. Une bonne suggestion pour générer une image de cette comparaison pourrait être « Un graphique à barres comparant CRC-8, CRC-16 et CRC-32 en fonction du taux de détection d'erreurs, de la longueur de la somme de contrôle et des cas d'utilisation typiques. Mettre en évidence la domination du CRC-32 dans les réseaux. » Ce visuel permettrait de voir d'un seul coup d'œil quelle norme CRC est la mieux adaptée à différents scénarios en fonction de facteurs clés tels que les capacités de détection d'erreurs et la longueur de la somme de contrôle.

Foire aux questions

1. Le CRC peut-il corriger les erreurs ou seulement les détecter ?

2. Comment choisir la norme CRC adaptée à mon application ?

3. Quelles sont les limites du CRC ?

- Capacité de détection des erreurs limitée : bien que le CRC puisse détecter un large éventail d'erreurs, certains types d'erreurs peuvent lui échapper. Par exemple, si les erreurs dans les données donnent lieu à une nouvelle séquence de données qui, par hasard, a la même valeur CRC que les données correctes d'origine, les erreurs ne seront pas détectées. C'est ce qu'on appelle une situation de « faux négatif ». Bien que la probabilité que cela se produise soit relativement faible, en particulier pour les normes CRC bien conçues, il s'agit tout de même d'une limitation théorique.

- Pas de correction d'erreurs : comme mentionné précédemment, le CRC ne peut que détecter les erreurs, il ne peut pas les corriger. Dans certaines applications où l'intégrité des données est cruciale, l'impossibilité de corriger immédiatement les erreurs peut constituer un inconvénient majeur. Par exemple, dans les systèmes de communication en temps réel où la retransmission peut s'avérer impossible en raison de contraintes de temps, l'absence de capacité de correction d'erreurs du CRC peut entraîner une perte de données ou une dégradation des performances.