Apa itu IC Unlock?

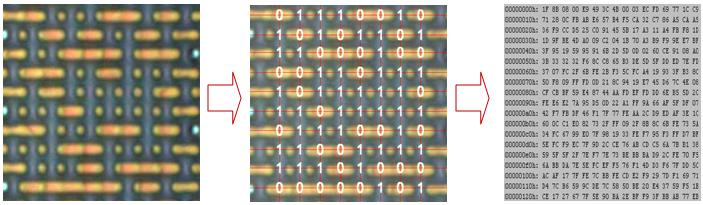

Pembukaan kunci IC juga dikenal sebagai dekripsi IC, serangan IC, atau peretasan IC. Sebuah IC (sirkuit terpadu) biasanya dienkripsi saat proses pembuatannya selesai. Layanan pembukaan kunci IC mendekripsi IC melalui rekayasa balik semikonduktor. Setelah IC berhasil didekripsi, programmer dapat membaca program yang ada di dalamnya.

8 Cara Efektif untuk Membuka Kunci atau Mendekripsi IC

Penyerang dapat mengekstrak informasi penting dari IC atau MCU dan memperoleh program tersebut melalui kelemahan desain chip atau cacat perangkat lunak. Metode teknis dapat digunakan untuk memperoleh informasi ini. Berikut adalah 8 cara yang umum:

1. Serangan perangkat lunak

Teknik ini umumnya memanfaatkan antarmuka komunikasi prosesor dan mengeksploitasi protokol, algoritma enkripsi, atau celah keamanan dalam algoritma tersebut untuk melancarkan serangan. Contoh klasik dari serangan perangkat lunak yang berhasil adalah serangan terhadap mikrokontroler seri ATMEL AT89C generasi awal. Penyerang memanfaatkan celah dalam desain urutan operasi penghapusan pada seri mikrokontroler single-chip ini. Setelah menghapus bit kunci enkripsi, penyerang menghentikan operasi berikutnya yaitu penghapusan data dalam memori program on-chip, sehingga mikrokontroler single-chip yang terenkripsi menjadi mikrokontroler single-chip yang tidak terenkripsi, dan kemudian menggunakan programmer untuk membaca program on-chip.

Adapun untuk metode enkripsi lainnya, beberapa perangkat dapat diteliti, dan beberapa perangkat lunak dapat digunakan untuk melakukan serangan perangkat lunak. Baru-baru ini, perangkat dekripsi chip Kikidi Technology 51 (buatan seorang ahli di Chengdu) telah muncul di Tiongkok. Dekripsi ini terutama ditujukan untuk SyncMos dan Winbond. Perangkat ini memanfaatkan celah dalam proses produksi dan menggunakan beberapa programmer untuk menemukan serta menyisipkan byte. Cari tahu apakah ada ruang kosong yang berurutan di dalam chip dengan metode tertentu, yaitu dengan mencari byte FFFF yang berurutan di dalam chip; byte yang disisipkan dapat menjalankan instruksi untuk mengirim program dari chip ke luar chip, dan kemudian menggunakan perangkat dekripsi untuk mencegatnya, sehingga program di dalam chip dapat didekripsi.

2. Serangan deteksi elektronik

Teknik ini umumnya memantau karakteristik analog dari semua sambungan daya dan antarmuka prosesor selama operasi normal dengan resolusi waktu yang tinggi, serta melaksanakan serangan dengan memantau karakteristik radiasi elektromagnetiknya. Karena mikrokontroler merupakan perangkat elektronik aktif, ketika menjalankan instruksi yang berbeda, konsumsi dayanya pun berubah sesuai dengan itu.

Dengan cara ini, melalui analisis dan deteksi perubahan-perubahan tersebut menggunakan alat ukur elektronik khusus dan metode statistik matematis, informasi kunci tertentu dalam mikrokontroler dapat diperoleh. Adapun programmer RF dapat langsung membaca program dalam MCU terenkripsi lama, prinsip ini yang diterapkan.

3. Teknologi pembangkitan gangguan

Teknik ini memanfaatkan kondisi operasi yang tidak normal untuk memicu kesalahan pada prosesor, lalu memberikan akses tambahan guna melancarkan serangan. Serangan yang paling umum digunakan untuk memicu kesalahan meliputi lonjakan tegangan dan lonjakan frekuensi jam. Serangan tegangan rendah dan tegangan tinggi dapat digunakan untuk menonaktifkan sirkuit perlindungan atau memaksa prosesor melakukan operasi yang salah. Fluktuasi frekuensi jam dapat mereset sirkuit perlindungan tanpa merusak informasi yang dilindungi. Fluktuasi daya dan frekuensi jam dapat memengaruhi proses dekodasi dan eksekusi instruksi individu pada beberapa prosesor.

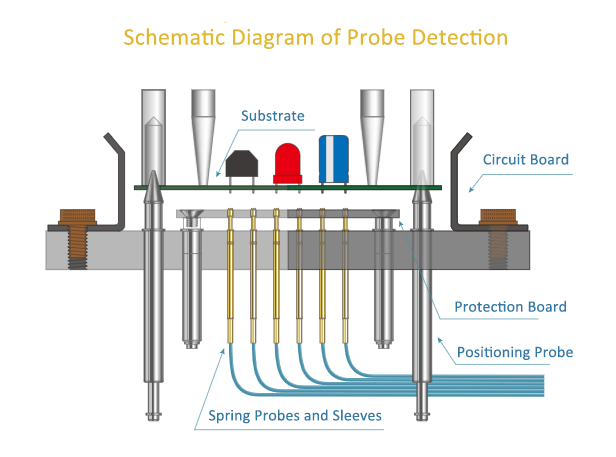

4. Uji coba

Teknologi pengujian probe banyak digunakan dalam pengujian IC dan papan sirkuit (PCB). Kita dapat menilai kinerja IC dengan mengirimkan arus dan frekuensi dari objek yang diuji ke substrat pengujian melalui soket probe atau fixture. Selain itu, rangkaian internal mikrokontroler dapat langsung diekspos untuk diamati dan dianalisis.

5. Metode serangan UV

Serangan ultraviolet, yang juga dikenal sebagai metode serangan UV, adalah dengan menggunakan sinar ultraviolet untuk menyinari chip, sehingga chip yang terenkripsi menjadi chip yang tidak terenkripsi, dan kemudian menggunakan programmer untuk langsung membaca programnya. Metode ini cocok untuk chip OTP. Para insinyur yang bekerja dengan mikrokomputer satu chip tahu bahwa chip OTP hanya dapat dihapus dengan sinar ultraviolet. Untuk menghapus enkripsinya pun perlu menggunakan sinar ultraviolet. Saat ini, sebagian besar chip OTP yang diproduksi di Taiwan dapat didekripsi menggunakan metode ini. Bagi yang tertarik, silakan mencobanya atau mengunduh informasi teknis terkait.

Kemasan chip OTP memiliki jendela kuarsa di bagian tengah kemasan keramiknya. Bagian ini dapat langsung disinari dengan sinar ultraviolet. Jika dikemas dalam plastik, chip harus dibuka terlebih dahulu, dan wafer dapat diekspos sebelum menggunakan sinar ultraviolet. Karena enkripsi chip ini relatif lemah, dekripsi pada dasarnya tidak memerlukan biaya apa pun, sehingga harga dekripsi chip ini di pasaran sangat murah, seperti dekripsi SN8P2511 dari SONIX, dan dekripsi MCU Feiling. Harganya sangat murah.

6. Memanfaatkan kerentanan chip

Banyak chip memiliki celah enkripsi sejak tahap perancangannya. Chip-chip tersebut dapat memanfaatkan celah tersebut untuk menyerang chip guna membaca kode yang ada di memori, seperti celah dalam kode chip yang disebutkan dalam artikel kami sebelumnya; jika Anda dapat menemukan kontak FF seperti ini, kode tersebut dapat menyisipkan byte untuk melakukan dekripsi.

Cara lainnya adalah dengan mencari byte khusus dalam kode. Jika byte tersebut ada, Anda dapat menggunakannya untuk mengekspor program. Dekripsi chip semacam ini mengambil contoh chip tunggal dari Winbond dan Xinmao, seperti dekripsi W78E516, dekripsi N79E825, dll. Dekripsi seri 51 AT89C51 dari ATMEL dilakukan dengan memanfaatkan kerentanan byte pada kode.

Selain itu, beberapa chip memiliki celah yang jelas. Misalnya, ketika pin tertentu diberi daya setelah enkripsi, chip yang terenkripsi akan menjadi chip yang tidak terenkripsi. Karena melibatkan produsen chip tunggal dalam negeri, namanya tidak disebutkan.

Saat ini, alat dekripsi chip yang tersedia di pasaran semuanya memanfaatkan celah pada chip atau program untuk melakukan dekripsi. Namun, alat dekripsi yang dapat dibeli di luar pada dasarnya hanya dapat memecahkan sedikit model, karena umumnya perusahaan dekripsi tidak akan mempublikasikan atau mentransfer hal-hal inti ke dunia luar. Untuk kemudahan dekripsi, perusahaan dekripsi akan menggunakan alat dekripsi miliknya sendiri.

7. Metode sekring enkripsi pemulihan FIB

Metode ini cocok untuk banyak chip yang menggunakan enkripsi fuse. Chip yang paling representatif adalah metode dekripsi MSP430 dari TI, karena MSP430 perlu membakar fuse saat melakukan enkripsi. Jadi, selama fuse dapat dipulihkan, chip tersebut akan menjadi chip yang tidak terenkripsi, seperti MSP430F1101A, MSP430F149, MSP430F425, dan sebagainya. Umumnya, perusahaan dekripsi menggunakan probe untuk menghubungkan bit fuse. Beberapa orang, karena tidak memiliki banyak perangkat dekripsi, perlu meminta bantuan perusahaan modifikasi sirkuit semikonduktor lainnya.

Secara umum, FIB (Focused Ion Beam) dapat digunakan. Peralatan ini dapat digunakan untuk menghubungkan jalur sirkuit atau memperbaiki jalur tersebut dengan peralatan khusus yang dimodifikasi menggunakan laser. Di Tiongkok, terdapat banyak peralatan bekas, dan harganya sangat murah. Beberapa perusahaan dekripsi terkemuka telah melengkapi diri dengan peralatan mereka sendiri. Metode ini bukanlah metode yang ideal karena memerlukan peralatan dan bahan habis pakai, namun jika tidak ada metode yang lebih baik untuk banyak chip, metode ini tetap diperlukan untuk mencapai tujuan tersebut.

8. Cara mengubah baris yang dienkripsi

Saat ini, chip CPLD dan DSP yang beredar di pasaran memiliki desain yang rumit dan performa enkripsi yang tinggi. Sulit untuk mendekripsi menggunakan metode di atas. Oleh karena itu, perlu dilakukan analisis terhadap struktur chip, kemudian menemukan sirkuit enkripsinya, dan selanjutnya menggunakan sirkuit chip tersebut untuk memodifikasi perangkat. Lakukan beberapa modifikasi pada sirkuit chip, buat sirkuit enkripsinya tidak berfungsi, dan ubah DSP atau CPLD yang terenkripsi menjadi chip yang tidak terenkripsi sehingga kode dapat dibaca. Contohnya, dekripsi TMS320LF2407A, dekripsi TMS320F28335, dan dekripsi TMS320F2812 menggunakan metode ini.

Layanan Pembukaan Kunci IC

Kami menyediakan layanan pembukaan kunci IC profesional. Kode program diekstraksi dari chip tertanam seperti DSP, ARM, dan MCU, sedangkan skema sirkuit dan berkas PCB diperoleh melalui pemetaan papan sirkuit PCB. Setelah mendapatkan kode program chip dan skema sirkuit PCB, analisis dan penelitian dapat dilakukan untuk pengembangan lanjutan.

Untuk layanan dekripsi tingkat perusahaan, silakan hubungi:

Insinyur Utama:

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com Dukungan

Darurat: +86-157-9847-6858