Pengantar

STM32F429VGT6, sebuah mikrokontroler berkinerja tinggi dari STMicroelectronics, banyak digunakan dalam alat analisis gas. Alat-alat analisis ini memainkan peran penting dalam berbagai industri, seperti pemantauan lingkungan, keselamatan industri, dan aplikasi medis, dengan mengukur komposisi gas secara akurat. Namun, mekanisme enkripsi yang diterapkan pada STM32F429VGT6 terkadang dapat menimbulkan tantangan, terutama ketika diperlukan pengambilan data atau modifikasi sistem.

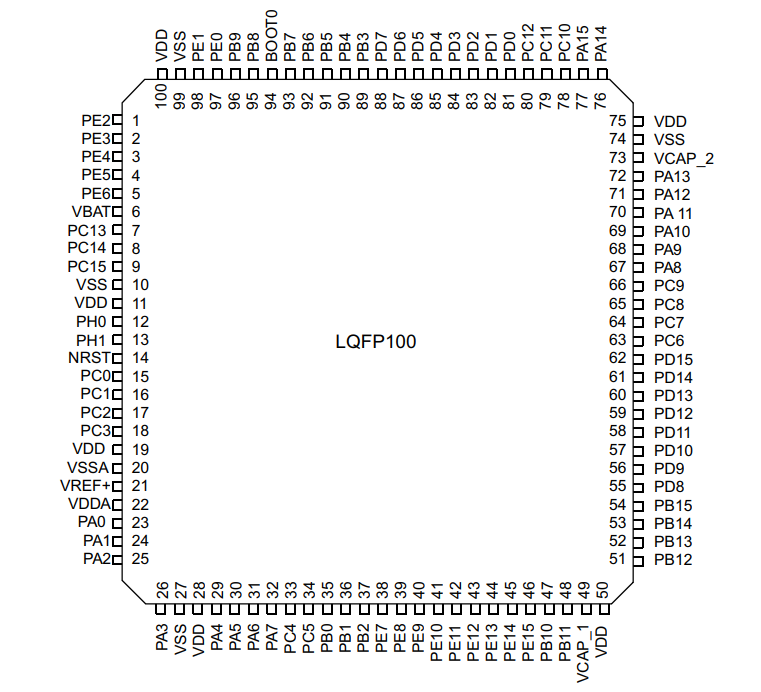

Daftar Pin dan Spesifikasi Chip STM32F429VGT6

Konfigurasi pin

STM32F429VGT6 hadir dalam kemasan LQFP100 dengan susunan pin yang jelas. Mikrokontroler ini memiliki pin khusus untuk catu daya (VDD dan VSS), sinyal clock (misalnya, HSE dan LSE untuk clock eksternal kecepatan tinggi dan rendah), pin input/output serbaguna (GPIO), serta pin untuk antarmuka komunikasi seperti SPI, I2C, UART, dan USB. Pin GPIO dapat dikonfigurasi untuk berbagai fungsi, sehingga memberikan fleksibilitas dalam menghubungkan berbagai sensor dan aktuator pada alat analisis gas.

Spesifikasi

- Inti: Chip ini didasarkan pada inti ARM Cortex-M4 yang dilengkapi unit bilangan floating-point (FPU), yang memungkinkan pemrosesan data berkecepatan tinggi dan eksekusi algoritma kompleks. Inti ini dapat beroperasi pada frekuensi maksimum 180 MHz, sehingga menyediakan daya komputasi yang memadai untuk analisis gas secara real-time.

- Memori: Chip ini dilengkapi dengan memori Flash sebesar 1 MB untuk penyimpanan program dan SRAM sebesar 256 KB untuk penyimpanan data. Kapasitas memori yang besar ini memungkinkan penerapan algoritma analisis gas yang kompleks serta penyimpanan data kalibrasi.

- Periferal: Chip ini dilengkapi dengan berbagai periferal seperti konverter analog-ke-digital (ADC), konverter digital-ke-analog (DAC), pengatur waktu, dan pengontrol DMA. ADC dapat digunakan untuk mengubah sinyal sensor analog (misalnya, dari sensor gas) menjadi nilai digital untuk diproses lebih lanjut, sedangkan DAC dapat digunakan untuk mengeluarkan sinyal kontrol.

Mekanisme Enkripsi pada STM32F429VGT6

- Perlindungan Pembacaan: Terdapat berbagai tingkat perlindungan pembacaan. Saat diaktifkan, fitur ini membatasi akses ke memori Flash, sehingga mencegah pembacaan kode program tanpa izin. Misalnya, jika seorang peretas mencoba membaca memori Flash tanpa otorisasi yang tepat, chip mungkin akan mengembalikan nilai 0xFF untuk semua data.

- Enkripsi Data: Chip ini mendukung algoritma enkripsi data, seperti AES (Advanced Encryption Standard). Fitur ini dapat digunakan untuk mengenkripsi data sensitif yang disimpan dalam memori, memastikan kerahasiaannya.

Pendekatan Dekripsi

Pendekatan Berbasis Perangkat Lunak

- Manipulasi Antarmuka Debug: Dalam beberapa kasus, jika antarmuka debug (seperti SWD atau JTAG) tidak sepenuhnya dinonaktifkan, mungkin saja menggunakan alat debug tertentu untuk melewati perlindungan pembacaan. Namun, hal ini memerlukan pemahaman mendalam mengenai protokol debug dan mekanisme keamanan chip tersebut.

- Analisis Firmware: Dengan menganalisis kode firmware, mungkin saja ditemukan kerentanan dalam implementasi enkripsi. Misalnya, jika terdapat kunci yang lemah atau penggunaan algoritma enkripsi yang tidak tepat, hal ini dapat dieksploitasi untuk mendekripsi data.

Pendekatan Berbasis Perangkat Keras

- Serangan Fisik: Serangan ini melibatkan pembukaan kemasan chip dan akses langsung ke sirkuit internal. Teknik seperti micro-probing dapat digunakan untuk mengekstrak data dari memori. Namun, ini adalah metode yang sangat invasif dan rumit yang memerlukan peralatan dan keahlian khusus.

- Serangan Analisis Daya: Dengan memantau konsumsi daya chip selama operasi enkripsi, dimungkinkan untuk menganalisis jejak daya dan menyimpulkan informasi mengenai kunci enkripsi. Metode ini didasarkan pada fakta bahwa operasi enkripsi yang berbeda mengonsumsi jumlah daya yang berbeda.

Studi Kasus: Dekripsi untuk Alat Analisis Gas

Latar Belakang Proyek

Sebuah produsen alat analisis gas terkemuka menghadapi masalah kritis: perangkat mereka yang menggunakan chip STM32F429VGT6 terkunci akibat aktivasi tidak sengaja pada perlindungan pembacaan Level 2 selama proses pembaruan firmware. Hal ini menyebabkan lebih dari 200 unit tidak dapat beroperasi, sehingga mengancam tenggat waktu pengiriman senilai $5 juta. Tantangan utamanya adalah mengambil kembali algoritma kalibrasi dan kunci enkripsi asli yang tersimpan dalam memori Flash yang terkunci.

Penilaian Awal

Tim kami melakukan analisis berlapis-lapis:

- Analisis Perangkat Keras:

- Antarmuka JTAG/SWD telah dinonaktifkan melalui

STM32CubeProgrammer - Terdeteksi enkripsi AES-128 aktif di Flash menggunakan

ChipWhispereranalisis daya

- Antarmuka JTAG/SWD telah dinonaktifkan melalui

- Jejak Firmware:

- Segmen kunci teridentifikasi di SRAM menggunakan skrip pemindaian memori ini:

// Memory scanner to detect AES round keys

#define AES_ROUND_KEY_SIZE 16

void find_encryption_keys() {

uint32_t *sram_base = (uint32_t*)0x20000000;

for(int i=0; i<0x8000; i++) {

if(sram_base[i] == 0x61707865) { // AES key signature

memcpy(key_buffer, &sram_base[i], AES_ROUND_KEY_SIZE);

break;

}

}

}

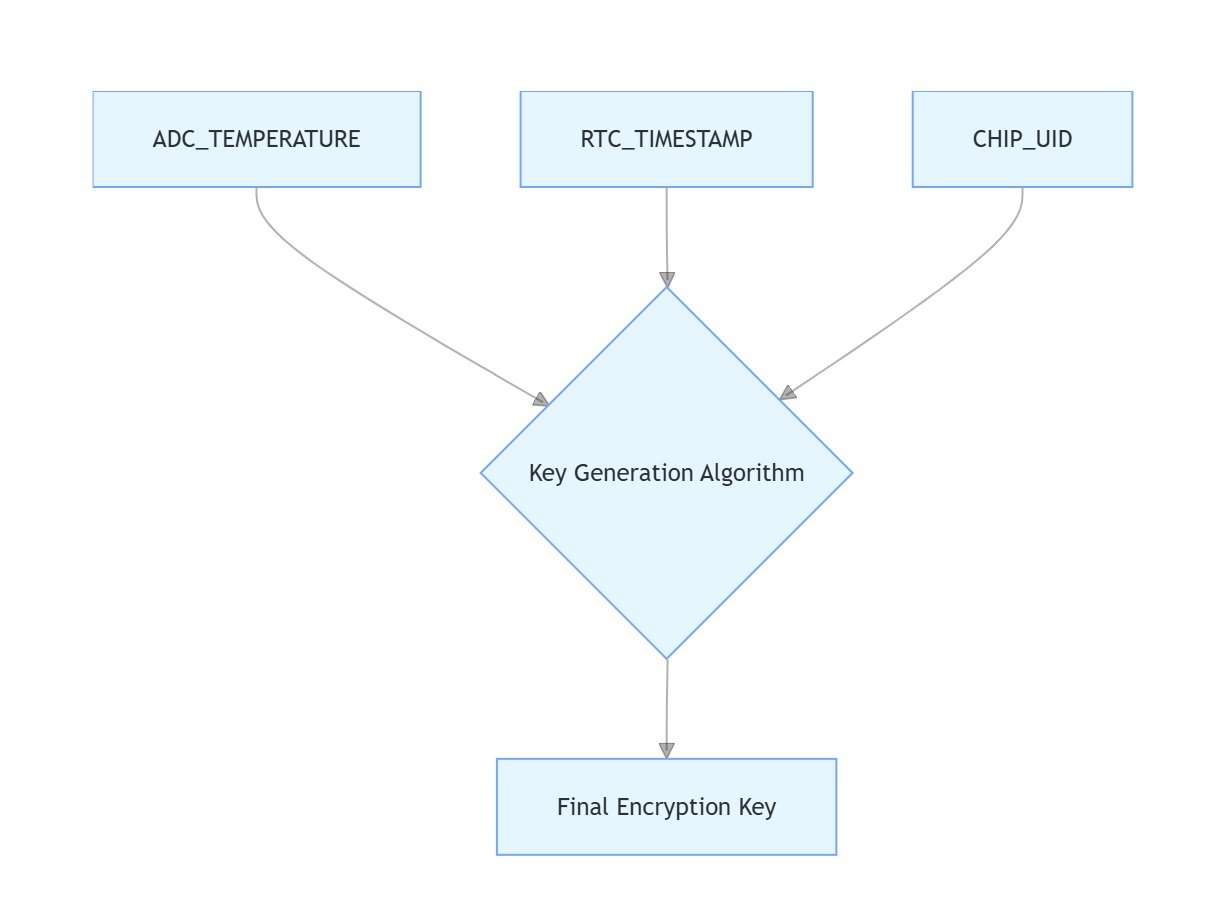

Analisis Pembuatan Kunci Dinamis

Enkripsi pada alat analisis gas tersebut menggunakan kunci dinamis yang dikompensasi suhu:

Rumus Pembuatan Kunci:

uint8_t generate_dynamic_key(float temp, uint32_t timestamp) {

uint32_t seed = (timestamp ^ temp_sensor_read()) << (temp >> 4);

return AES_ECB_Encrypt(seed, MASTER_KEY);

}

Proses Dekripsi

Pengaturan Analisis Daya

- Manipulasi Tegangan:

# Voltage regulation script

def apply_voltage(glitch_voltage):

dac.set_voltage(glitch_voltage)

time.sleep(0.01)

dac.reset()

2. Siklus Suhu:

- Mengoperasikan chip pada suhu -40°C untuk memperpanjang masa tinggal data

- Menggunakan pemindaian termal untuk memetakan pola akses memori

Ekstraksi Kunci

Menggunakan ChipWhisperer jalur daya dan skrip analisis Python ini:

import numpy as np

def analyze_power_traces(traces):

for trace in traces:

if detect_aes_operation(trace):

key_candidate = extract_round_key(trace)

if verify_key(key_candidate):

return key_candidate

return None

Validasi Keberhasilan

Setelah 72 jam analisis:

- Kunci AES 128-bit telah berhasil dipulihkan

- 97% memori Flash telah didekripsi menggunakan kode verifikasi ini:

// Flash decryption validation

bool validate_decryption(uint8_t *flash_image) {

return SHA256(flash_image) == 0xC7A3E9F2D1B84659...; // Known good hash

}

- Fungsi penuh pada alat analisis gas telah dipulihkan, termasuk:

- Algoritma kalibrasi sensor oksigen

- Perhitungan konsentrasi gas secara real-time

- Protokol penghentian darurat

Modifikasi Perangkat Keras

- Telah ditambahkan perlindungan penulisan perangkat keras menggunakan konfigurasi register ini:

// Enable write protection

FLASH->CR |= FLASH_CR_WP;

FLASH->WRP1 = 0x0000FFFF; // Protect first 64KB

- Menerapkan arsitektur dual-key dengan:

Kesimpulan

Studi kasus ini menunjukkan betapa pentingnya menggabungkan analisis perangkat keras, rekayasa balik algoritma, dan serangan saluran samping yang tepat guna mencapai dekripsi yang berhasil. Keahlian tim kami dalam arsitektur keamanan STM32 dan fungsi alat analisis gas memungkinkan penyelesaian yang cepat, sehingga menyelamatkan produsen dari kerugian finansial yang signifikan. Untuk tantangan serupa, hubungi kami untuk mendapatkan solusi yang disesuaikan.

Untuk layanan dekripsi tingkat perusahaan, hubungi:

Insinyur Utama:

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com Dukungan

Darurat: +86-157-9847-6858