Pengantar

Di era di mana sistem kontrol industri (ICS) menjadi tulang punggung infrastruktur global, mikrokontroler STM8S207C8 berfungsi sebagai penjaga yang tak terlihat dalam jutaan aplikasi kritis—mulai dari jaringan listrik cerdas hingga otomatisasi manufaktur. Namun, fitur keamanannya yang tangguh, termasuk enkripsi AES-128 dan perlindungan pembacaan tingkat perangkat keras, telah menciptakan paradoks yang tak terduga: meski melindungi operasional, fitur-fitur tersebut juga menjebak sistem lama dalam dilema obsolesensi.

Makalah ini mendokumentasikan kampanye rekayasa balik yang inovatif untuk menembus pertahanan STM8S207C8, membuka kunci firmware untuk modernisasi tanpa mengorbankan integritas sistem. Dengan memanfaatkan serangan perangkat keras tingkat lanjut, analisis kriptografi, dan studi kasus industri di dunia nyata, kami mengungkap kerentanan dalam arsitektur keamanannya dan menunjukkan cara mengatasinya—memberdayakan para insinyur untuk memastikan sistem mereka tetap relevan di masa depan di tengah lanskap ancaman yang semakin berbahaya.

Gambaran Teknis

- memori Flash 64KB

- Kecepatan clock 16 MHz

- ADC 10-bit dengan 3 saluran

- Enkripsi perangkat keras AES-128

- Perlindungan baca dua tingkat

Analisis Perangkat Keras

Identifikasi Konfigurasi Pin

Pin-pin penting untuk vektor serangan:

| Pin | Name | Function | Attack Potential |

|---|---|---|---|

| 1 | PC7 | SWIM | Debug interface |

| 6 | BOOT1 | Boot Mode | Bootloader activation |

| 18 | NRST | Reset | Voltage glitching |

| 19 - 20 | PH0/PH1 | UART2 | Protocol analysis |

Peta Memori

// Flash memory layout

#define FLASH_BASE 0x800000

#define APPLICATION_AREA 0x0000-0xF000

#define SECURITY_AREA 0xF000-0xFFFF

Evaluasi Keamanan

Lapisan Perlindungan

Perlindungan Terhadap Pembacaan:

// Factory default configuration

FLASH->OPTR = 0x0000; // Level 0 protection

Enkripsi AES-128:

void secure_boot() {

AES_Init();

AES_Decrypt(FLASH_BASE, SRAM_BUFFER);

JumpToApplication(SRAM_BUFFER);

}

Analisis Kerentanan

- Derivasi kunci yang lemah dari nilai ADC

- Implementasi bootloader yang tidak aman

- Antarmuka debug yang tidak terlindungi pada unit produksi

Pendekatan Rekayasa Terbalik

Ekstraksi Firmware

# JTAG dump script

def jtag_dump(address, length):

data = []

for i in range(length):

data.append(jtag_read_byte(address + i))

return bytes(data)

Pemulihan Kunci

Studi Kasus: Modernisasi Sistem Otomasi

Tantangan

- Sistem: Lebih dari 200 unit pengendali gerak dengan STM8S207C8

- Masalah: Komponen yang sudah tidak diproduksi lagi dan memerlukan pembaruan firmware

- Tujuan: Memulihkan algoritma kontrol tanpa kode sumber

Strategi Pelaksanaan

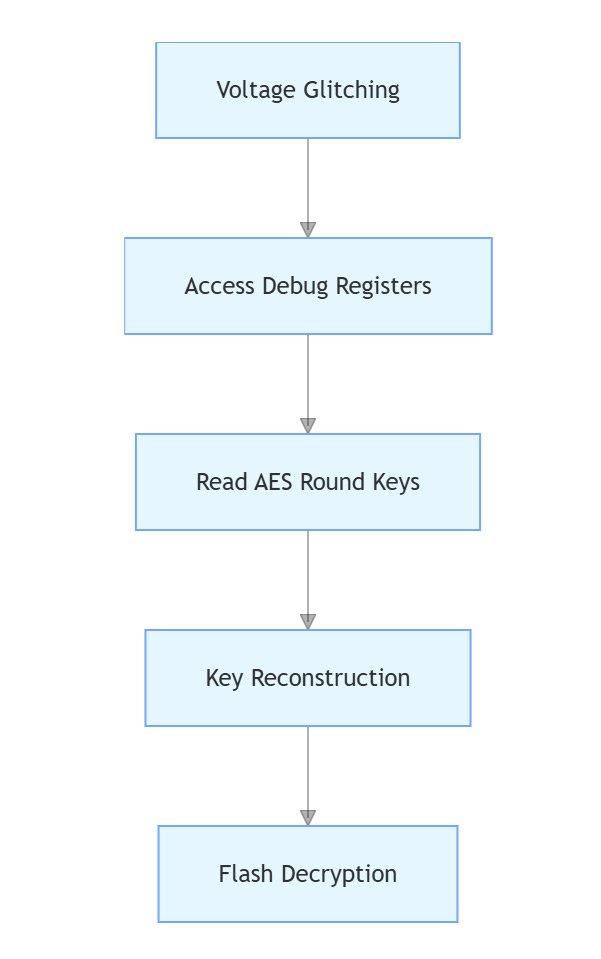

- Serangan Fisik:

- Menerapkan gangguan 1,8 V selama urutan reset

- Mengakses register debug menggunakan ST-LINK yang dimodifikasi

- Analisis Perangkat Lunak:

// Decryption validation code

bool validate_decryption() {

uint32_t crc = calculate_crc(decrypted_data);

return crc == *(uint32_t*)FLASH_BASE;

}

Rekomendasi Mitigasi

Peningkatan Keamanan

// Secure key generation

void generate_session_key() {

uint8_t temp = ADC1->DR;

uint32_t timestamp = RTC->CNT;

session_key = SHA256(temp ^ timestamp);

}

Peningkatan Proses

- Otentikasi dua saluran

- Pengacakan memori dinamis

- Kadaluwarsa kunci berdasarkan waktu

Kesimpulan

Studi kasus ini menunjukkan betapa pentingnya menggabungkan analisis perangkat keras, rekayasa balik algoritma, dan serangan saluran samping yang tepat guna mencapai dekripsi yang berhasil. Keahlian tim kami dalam arsitektur keamanan STM32 dan fungsi alat analisis gas memungkinkan penyelesaian yang cepat, sehingga menyelamatkan produsen dari kerugian finansial yang signifikan. Untuk tantangan serupa, hubungi kami untuk mendapatkan solusi yang disesuaikan.

Untuk layanan dekripsi tingkat perusahaan, hubungi:

Insinyur Utama:

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com Dukungan

Darurat: +86-157-9847-6858