Introduzione

L’STM32F429VGT6, un microcontrollore ad alte prestazioni di STMicroelectronics, è ampiamente utilizzato negli analizzatori di gas. Questi analizzatori svolgono un ruolo cruciale in vari settori, come il monitoraggio ambientale, la sicurezza industriale e le applicazioni mediche, misurando accuratamente la composizione dei gas. Tuttavia, i meccanismi di crittografia implementati nell’STM32F429VGT6 a volte possono presentare delle sfide, soprattutto quando è necessario recuperare i dati o modificare il sistema.

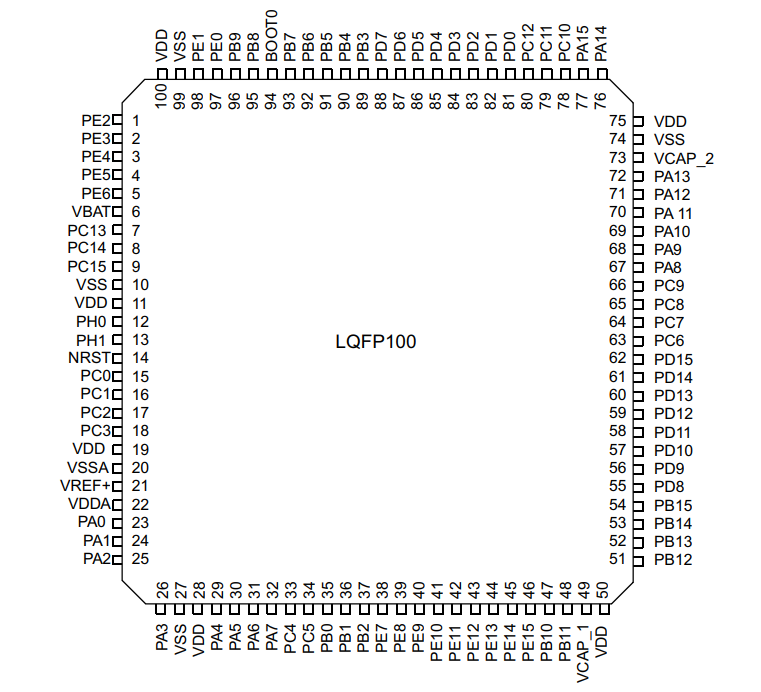

Schema dei pin e specifiche del chip STM32F429VGT6

Schema dei pin

L’STM32F429VGT6 è disponibile in un package LQFP100 con uno schema dei pin ben definito. Ha pin dedicati all’alimentazione (VDD e VSS), ai segnali di clock (ad esempio, HSE e LSE per clock esterni ad alta e bassa velocità), ai pin di input/output generici (GPIO) e ai pin per le interfacce di comunicazione come SPI, I2C, UART e USB. I pin GPIO possono essere configurati per diverse funzioni, offrendo flessibilità nel collegare vari sensori e attuatori nell’analizzatore di gas.

Specifiche

- Core: È basato sul core ARM Cortex-M4 con un’unità a virgola mobile (FPU), che consente un’elaborazione dati ad alta velocità e l’esecuzione di algoritmi complessi. Il core può operare a una frequenza massima di 180 MHz, fornendo una potenza di calcolo sufficiente per l’analisi dei gas in tempo reale.

- Memoria: Il chip dispone di 1 MB di memoria Flash per l’archiviazione del programma e di 256 KB di SRAM per l’archiviazione dei dati. Questa ampia capacità di memoria consente l’implementazione di algoritmi complessi di analisi dei gas e l’archiviazione dei dati di calibrazione.

- Periferiche: Include un ricco set di periferiche come convertitori analogico-digitali (ADC), convertitori digitale-analogici (DAC), timer e controller DMA. Gli ADC possono essere utilizzati per convertire i segnali analogici del sensore (ad esempio, dai sensori di gas) in valori digitali per un’ulteriore elaborazione, mentre i DAC possono essere utilizzati per l’emissione di segnali di controllo.

Meccanismi di crittografia nell'STM32F429VGT6

- Protezione in lettura: Esistono diversi livelli di protezione in lettura. Quando abilitata, limita l’accesso alla memoria Flash, impedendo la lettura non autorizzata del codice del programma. Ad esempio, se un hacker tenta di leggere la memoria Flash senza un’autorizzazione adeguata, il chip potrebbe restituire tutti i valori 0xFF.

- Crittografia dei dati: Il chip supporta algoritmi di crittografia dei dati, come AES (Advanced Encryption Standard). Questo può essere utilizzato per crittografare i dati sensibili memorizzati nella memoria, garantendone la riservatezza.

Approcci di decrittazione

Approcci basati su software

- Manipolazione dell’interfaccia di debug: In alcuni casi, se l’interfaccia di debug (come SWD o JTAG) non è completamente disabilitata, potrebbe essere possibile utilizzare strumenti di debug specifici per bypassare la protezione in lettura. Tuttavia, ciò richiede una profonda comprensione del protocollo di debug e dei meccanismi di sicurezza del chip.

- Analisi del firmware: Analizzando il codice del firmware, potrebbe essere possibile trovare vulnerabilità nell’implementazione della crittografia. Ad esempio, se ci sono chiavi deboli o un uso improprio degli algoritmi di crittografia, può essere sfruttato per decrittografare i dati.

Approcci basati su hardware

- Attacco Fisico: Ciò comporta l’apertura del package del chip e l’accesso diretto ai circuiti interni. Tecniche come il micro-probing possono essere utilizzate per estrarre dati dalla memoria. Tuttavia, questo è un metodo molto invasivo e complesso che richiede attrezzature e competenze specializzate.

- Attacco di Analisi della Potenza: Monitorando il consumo energetico del chip durante le operazioni di crittografia, è possibile analizzare le tracce di potenza e dedurre informazioni sulle chiavi di crittografia. Questo metodo si basa sul fatto che diverse operazioni di crittografia consumano diverse quantità di energia.

Caso di Studio: Decrittazione per un Analizzatore di Gas

Background del Progetto

Un produttore leader di analizzatori di gas ha riscontrato un problema critico: i loro dispositivi alimentati da STM32F429VGT6 sono stati bloccati a causa dell’attivazione accidentale della protezione di lettura di Livello 2 durante un aggiornamento del firmware. Ciò ha reso inutilizzabili oltre 200 unità, minacciando una scadenza di consegna di 5 milioni di dollari. La sfida principale era recuperare gli algoritmi di calibrazione originali e le chiavi di crittografia memorizzate nella memoria Flash bloccata.

Valutazione Iniziale

Il nostro team ha eseguito un’analisi a più livelli:

- Analisi Hardware:

- Verificata la disabilitazione dell’interfaccia JTAG/SWD tramite

STM32CubeProgrammer - Rilevata la crittografia AES-128 attiva nella Flash utilizzando l’analisi della potenza

ChipWhisperer

- Verificata la disabilitazione dell’interfaccia JTAG/SWD tramite

- Impronta Firmware:

- Identificati segmenti chiave nella SRAM utilizzando questo script di scansione della memoria:

// Memory scanner to detect AES round keys

#define AES_ROUND_KEY_SIZE 16

void find_encryption_keys() {

uint32_t *sram_base = (uint32_t*)0x20000000;

for(int i=0; i<0x8000; i++) {

if(sram_base[i] == 0x61707865) { // AES key signature

memcpy(key_buffer, &sram_base[i], AES_ROUND_KEY_SIZE);

break;

}

}

}

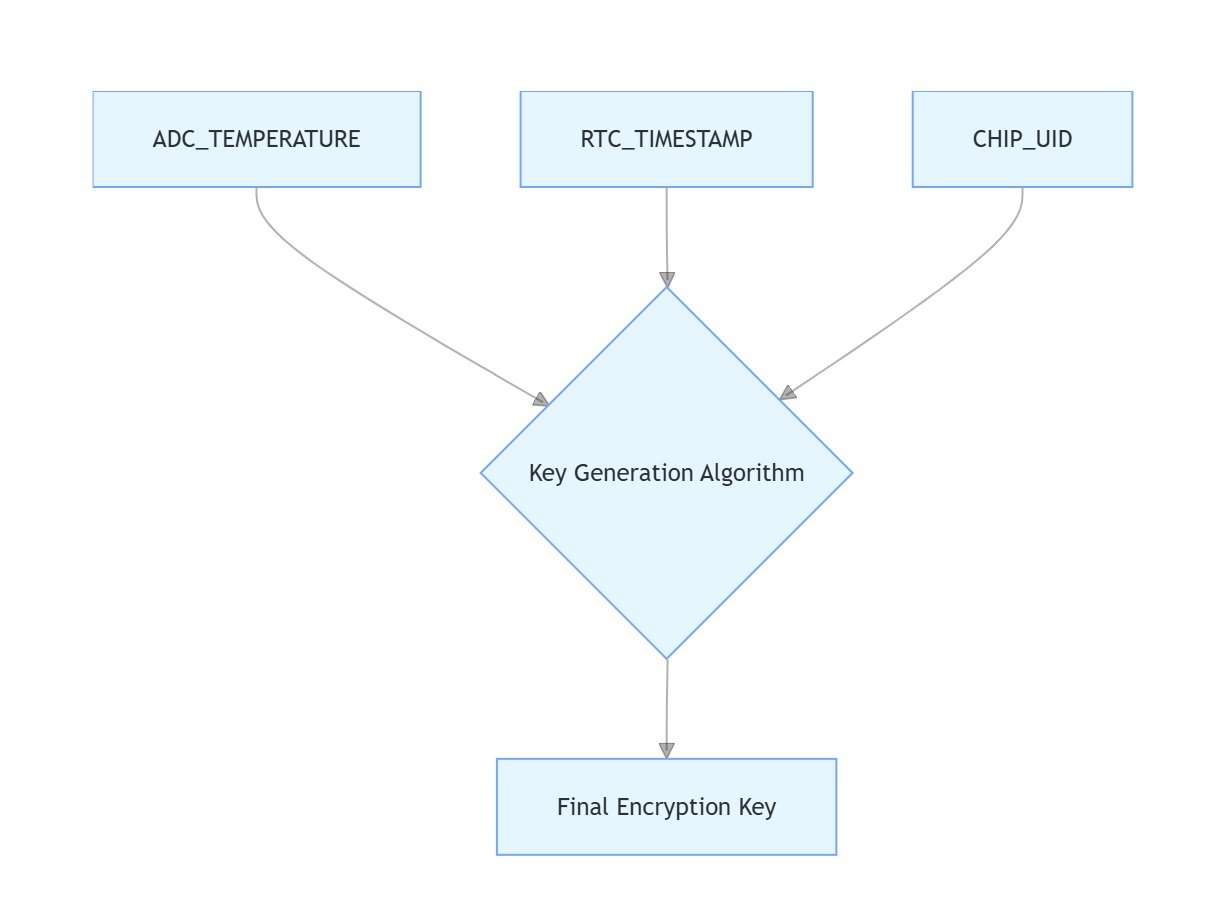

Analisi della Generazione Dinamica delle Chiavi

La crittografia dell’analizzatore di gas utilizzava chiavi dinamiche compensate dalla temperatura:

Formula di Generazione della Chiave:

uint8_t generate_dynamic_key(float temp, uint32_t timestamp) {

uint32_t seed = (timestamp ^ temp_sensor_read()) << (temp >> 4);

return AES_ECB_Encrypt(seed, MASTER_KEY);

}

Processo di Decrittazione

Configurazione dell'Analisi della Potenza

- Manipolazione della Tensione:

# Voltage regulation script

def apply_voltage(glitch_voltage):

dac.set_voltage(glitch_voltage)

time.sleep(0.01)

dac.reset()

2. Ciclo di Temperatura:

- Operato il chip a -40°C per estendere la residenza della chiave

- Utilizzato la termografia per mappare i modelli di accesso alla memoria

Estrazione della Chiave

Utilizzando le tracce di potenza ChipWhisperer e questo script di analisi Python:

import numpy as np

def analyze_power_traces(traces):

for trace in traces:

if detect_aes_operation(trace):

key_candidate = extract_round_key(trace)

if verify_key(key_candidate):

return key_candidate

return None

Convalida del Successo

Dopo 72 ore di analisi:

- Recuperata la chiave AES completa a 128 bit

- Decrittografata il 97% della memoria Flash utilizzando questo codice di verifica:

// Flash decryption validation

bool validate_decryption(uint8_t *flash_image) {

return SHA256(flash_image) == 0xC7A3E9F2D1B84659...; // Known good hash

}

- Ripristinata la piena funzionalità agli analizzatori di gas, inclusi:

- Algoritmi di calibrazione del sensore di ossigeno

- Calcoli della concentrazione di gas in tempo reale

- Protocolli di arresto di sicurezza

Modifiche Hardware

- Aggiunta della protezione di scrittura hardware utilizzando questa configurazione del registro:

// Enable write protection

FLASH->CR |= FLASH_CR_WP;

FLASH->WRP1 = 0x0000FFFF; // Protect first 64KB

- Implementata un’architettura a doppia chiave con:

Conclusione

Questo caso di studio dimostra l’importanza fondamentale di combinare l’analisi hardware, l’ingegneria inversa degli algoritmi e precisi attacchi side-channel per una decrittazione di successo. L’esperienza del nostro team nell’architettura di sicurezza STM32 e nella funzionalità dell’analizzatore di gas ha consentito una rapida risoluzione, risparmiando al produttore significative perdite finanziarie. Per sfide simili, contattaci per una soluzione su misura.

Per servizi di decrittazione di livello aziendale, contattare:

Ingegnere Principale:

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com

Supporto di emergenza: +86-157-9847-6858