Introdução ao CRC

A Verificação de Redundância Cíclica (CRC) é um mecanismo fundamental de detecção de erros, usado em todos os lugares, desde redes Ethernet até arquivos ZIP. Este guia explora os princípios básicos de funcionamento da CRC, suas aplicações, seus padrões mais comuns (CRC-8, CRC-16, CRC-32) e muito mais.

Aprenda cálculos passo a passo, pratique com exemplos de código em Python/C/Java e descubra as melhores práticas para escolher o CRC certo para o seu projeto. Seja você um desenvolvedor que resolve problemas de corrupção de dados ou um entusiasta de tecnologia curioso sobre detecção de erros, este artigo divide conceitos complexos em insights práticos.

Por que o CRC é importante?

Na comunicação digital, mesmo pequenas corrupções de dados podem levar a falhas críticas. O CRC oferece uma maneira robusta e eficiente de verificar a precisão dos dados. Ao contrário de métodos mais simples, como verificações de paridade, o CRC detecta uma gama mais ampla de erros, incluindo inversões de bit único e erros em série. Por exemplo, em um sistema de armazenamento de dados, um único erro de bit em um arquivo crucial pode torná-lo ilegível ou causar cálculos incorretos. O CRC atua como uma proteção, detectando esses erros antes que eles causem problemas mais significativos.

CRC em ação

Imagine enviar um arquivo pela Internet. O CRC gera uma soma de verificação exclusiva anexada ao arquivo. O destinatário recalcula a soma de verificação e a compara com o valor recebido. Se eles corresponderem, os dados estão intactos; caso contrário, os erros são sinalizados. Por exemplo, ao baixar uma atualização de software, seu dispositivo usa o CRC para garantir que o arquivo baixado seja idêntico ao que está no servidor. Se as somas de verificação CRC não corresponderem, o download pode estar corrompido e você provavelmente precisará baixá-lo novamente. Esse processo garante que o software instalado seja a versão correta e inalterada, evitando possíveis falhas devido a dados incorretos.

Como funciona o CRC?

Componentes principais

- Polinômio gerador: No centro do CRC está o polinômio gerador, uma sequência binária predefinida. Esse polinômio serve como divisor no cálculo do CRC. Por exemplo, o CRC-32, um padrão CRC amplamente utilizado, emprega o valor hexadecimal 0x04C11DB7 como seu polinômio gerador. A escolha do polinômio gerador afeta os recursos de detecção de erros do CRC. Um polinômio bem projetado pode detectar com eficiência uma ampla gama de erros comuns, incluindo erros de um único bit e de vários bits.

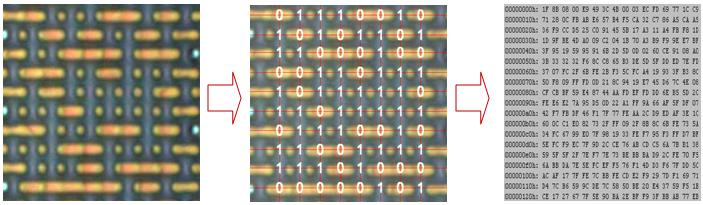

- Manipulação de dados: os dados originais, sejam eles um arquivo, um pacote de rede ou qualquer outra informação digital, são tratados como um número binário no processo CRC. Antes do cálculo real, os dados são preenchidos com zeros no final. Esse preenchimento é crucial, pois permite a divisão adequada pelo polinômio gerador. A operação de divisão usada no CRC é a aritmética módulo 2, que é diferente da aritmética regular com a qual estamos acostumados. Na aritmética módulo 2, a adição e a subtração são iguais (equivalentes à operação XOR) e não há transporte ou empréstimo. Isso simplifica o processo de cálculo e o torna mais adequado para implementações de hardware digital.

Cálculo passo a passo

- Anexar zeros: O primeiro passo no cálculo do CRC é anexar um certo número de zeros ao final dos dados originais. O número de zeros anexados é igual ao grau do polinômio gerador. Por exemplo, se o polinômio gerador tiver um grau de 16 (como no CRC-16), 16 zeros são adicionados aos dados. Esses dados preenchidos são então usados como o dividendo na etapa de divisão subsequente.

- Divisão módulo 2: Com os dados preenchidos em mãos, realizamos a divisão módulo 2 pelo polinômio gerador. Começamos pelo bit mais à esquerda dos dados preenchidos e realizamos uma série de operações XOR com o polinômio gerador. O processo continua bit por bit até que tenhamos processado todos os bits dos dados preenchidos. O resultado dessa divisão é um resto, que é o valor CRC.

- Anexar CRC: Uma vez calculado o valor CRC (o resto), substituímos os zeros anexados nos dados preenchidos originais por este valor CRC. O pacote de dados agora consiste nos dados originais seguidos pelo CRC. Esses dados combinados são o que é transmitido ou armazenado. Por exemplo, se os dados originais fossem "10110" e, após o cálculo, o CRC fosse "110", o pacote de dados final seria "10110110".

Detecção de erros

Normas e aplicações CRC

Variantes comuns do CRC

| Padrão | Polinômio Gerador | Caso de Uso |

|---|---|---|

| CRC-8 | x⁸ + x² + x + 1 (0x07, revertido) | Pequenos blocos de dados (ex: sensores IoT, sistemas embarcados) |

| CRC-16 | x¹⁶ + x¹⁵ + x² + 1 (0x8005, padrão) | Controles industriais (Modbus, Profibus), comunicação serial |

| CRC-32 | x³² + x²⁶ + x²³ + x²² + x¹⁶ + x¹² + x¹¹ + x¹⁰ + x⁸ + x⁷ + x⁵ + x⁴ + x² + x + 1 (0x04C11DB7, padrão Ethernet) | Redes (Ethernet, Wi-Fi), sistemas de arquivos (ZIP, FAT32), dispositivos de armazenamento |

| CRC-64 | x⁶⁴ + x⁶³ + x⁵⁵ + x⁵⁴ + x⁵³ + x⁵² + x⁴⁷ + x⁴⁶ + x⁴⁵ + x⁴⁰ + x³⁹ + x³⁸ + x³⁵ + x³³ + x³² + x³¹ + x²⁹ + x²⁷ + x²⁶ + x²⁵ + x²² + x²¹ + x²⁰ + x¹⁹ + x¹⁸ + x¹⁷ + x¹⁶ + x¹⁴ + x¹³ + x¹¹ + x⁹ + x⁸ + x⁷ + x⁶ + x⁴ + x³ + x + 1 (0x0000000000000001, padrão ECMA-182) | Sistemas de alta confiabilidade (arrays de armazenamento, checksums de bancos de dados) |

Usos no mundo real

- Protocolos de rede:

Na Ethernet, o CRC é parte integrante da camada de enlace de dados. Cada quadro Ethernet tem um campo CRC no final. Quando um dispositivo de rede envia um quadro Ethernet, ele calcula o CRC dos dados e do cabeçalho do quadro e insere o valor CRC no quadro. O dispositivo receptor então recalcula o CRC para o quadro recebido. Se o CRC calculado não corresponder ao CRC no quadro, o dispositivo receptor descarta o quadro, sinalizando um erro de transmissão. Wi-Fi e Bluetooth também dependem do CRC para validação de pacotes. Em uma rede Wi-Fi, o ponto de acesso e os dispositivos clientes usam o CRC para garantir que os pacotes de dados enviados pelo meio sem fio estejam livres de erros. Isso é crucial para manter uma conexão sem fio estável e confiável, especialmente em aplicativos como streaming de vídeo ou jogos online, onde a integridade dos dados é essencial para uma experiência de usuário perfeita. - Dispositivos de armazenamento:

unidades de disco rígido (HDDs), unidades de estado sólido (SSDs) e unidades USB usam CRC para proteger os dados. Quando os dados são gravados nesses dispositivos de armazenamento, um valor CRC é calculado e armazenado junto com os dados. Durante uma operação de leitura, o dispositivo recalcula o CRC dos dados lidos e o compara com o CRC armazenado. Se houver uma incompatibilidade, o dispositivo pode tentar ler os dados novamente ou sinalizar um erro. Por exemplo, se você salvar um documento comercial importante em uma unidade USB, a unidade usa CRC para garantir que o documento possa ser lido com precisão posteriormente. No caso de HDDs, o CRC ajuda a proteger contra erros que podem ocorrer devido a interferência magnética ou problemas mecânicos.

- Integridade do arquivo: os clientes

Torrent usam somas de verificação CRC para verificar a integridade dos arquivos baixados. Quando você baixa um arquivo usando um cliente Torrent, o cliente calcula o CRC das partes baixadas do arquivo e o compara com o CRC pré-calculado fornecido pelo rastreador Torrent. Isso garante que o arquivo baixado seja idêntico ao arquivo original compartilhado pelo uploader. As atualizações de firmware também dependem do CRC. Quando um dispositivo, como um roteador ou um smartphone, recebe uma atualização de firmware, ele usa o CRC para confirmar que o arquivo de atualização foi baixado corretamente. Se a verificação do CRC falhar, o dispositivo pode não instalar a atualização do firmware, evitando possíveis problemas que poderiam surgir de uma atualização corrompida. Da mesma forma, garantir a integridade dos dados é crucial ao copiar um programa de um microcontrolador para backup ou análise.

Implementação do CRC: Código e Ferramentas

Cálculo do CRC em Python

import binascii

def calculate_crc32(data):

return binascii.crc32(data.encode()) & 0xffffffff

# Example usage

data = "Hello, world!"

crc32_value = calculate_crc32(data)

print(f"CRC32 checksum: {crc32_value}")

Neste código:

- Primeiro, importamos a biblioteca binascii, que fornece funções para converter entre dados binários e várias representações binárias codificadas em ASCII. A função crc32 dentro desta biblioteca é usada para calcular o valor CRC-32 de um determinado fluxo de dados.

- A função calculate_crc32 recebe uma sequência de dados como entrada. Primeiro, ela codifica os dados em bytes (já que a função crc32 na binascii espera bytes como entrada). Em seguida, ela calcula o valor CRC-32. O resultado é então mascarado com 0xffffffff para garantir que o valor seja um inteiro de 32 bits não negativo. Esse mascaramento é necessário porque a função crc32 em Python retorna um inteiro assinado, e queremos trabalhar com a representação de 32 bits não assinada comumente usada em CRC-32.

- Para o exemplo de uso, definimos uma string simples "Hello, world!" e calculamos seu valor CRC-32. Por fim, imprimimos o valor CRC-32 calculado.

import crcmod

# Create a CRC-16-Modbus object

crc16 = crcmod.predefined.Crc('modbus')

# Calculate the CRC for a message

message = b'\x01\x03\x00\x00\x00\x02'

crc = crc16.calculate(message)

# Print the CRC value

print(f"CRC: {crc}")

Neste código:

- Primeiro importamos a biblioteca crcmod.

- Em seguida, criamos um objeto Crc para o padrão CRC-16-Modbus. A chamada predefined.Crc('modbus') inicializa o objeto com os parâmetros específicos do padrão CRC-16-Modbus, como o polinômio gerador correto, o valor inicial e o valor XOR-out.

- Em seguida, definimos uma mensagem de amostra como uma string de bytes — isso poderia representar uma mensagem Modbus RTU, por exemplo.

- Usamos o método calculate do objeto crc16 para calcular o valor CRC-16 da mensagem.

- Por fim, imprimimos o valor CRC-16 calculado.

Ferramentas para verificação CRC

Calculadoras online

- Navegue até o site.

- No campo de entrada, insira os dados para os quais deseja calcular o CRC. Por exemplo, se você deseja calcular o CRC para uma string de texto "teste", pode inseri-la na área de entrada de texto.

- Selecione o padrão CRC apropriado no menu suspenso. Digamos que você escolha CRC – 32.

- Clique no botão "Calcular". O site exibirá o valor CRC calculado. Isso é extremamente útil para verificar rapidamente o CRC de pequenas amostras de dados durante o desenvolvimento ou quando você precisa fazer uma verificação rápida sem configurar um ambiente de programação. Por exemplo, ao testar uma nova implementação de protocolo de transferência de dados em um ambiente de desenvolvimento, você pode usar esta calculadora online para verificar rapidamente se os valores CRC calculados correspondem aos esperados para pequenos pacotes de dados de teste.

Ferramentas de linha de comando

- Linux/macOS: No Linux e no macOS, o comando crc32 (parte do pacote coreutils, geralmente pré-instalado) pode ser usado para calcular o CRC-32 de um arquivo. Por exemplo, para calcular o CRC-32 de um arquivo chamado example.txt, você pode executar o seguinte comando no terminal:

crc32 example.txt

- Windows: No Windows, a ferramenta certUtil (um utilitário de linha de comando integrado) pode ser usada para calcular o CRC – 32 de um arquivo. A sintaxe do comando é:

certUtil -hashfile example.txt CRC32

Isso exibirá o valor CRC-32 do arquivo "example.txt". Semelhante ao comando crc32 do Linux/macOS, ele ajuda a verificar rapidamente a integridade do arquivo.

Por exemplo, quando você estiver gerenciando um servidor de arquivos em uma rede baseada em Windows e precisar garantir a integridade dos arquivos armazenados no servidor, você pode usar o certUtil para calcular os valores CRC-32 dos arquivos e compará-los ao longo do tempo para detectar qualquer possível corrupção de dados.

Melhores práticas e armadilhas comuns

Escolhendo o CRC certo

- Somas de verificação curtas vs. longas: Ao selecionar um CRC, considere o equilíbrio entre os recursos de detecção de erros e a sobrecarga. CRCs mais curtos, como o CRC-8, são mais rápidos de calcular e têm menos sobrecarga, tornando-os adequados para aplicações em que a velocidade é crucial e o tamanho dos dados é pequeno. Por exemplo, em uma rede de sensores com largura de banda e poder de processamento limitados, o CRC-8 pode ser usado para verificar rapidamente a integridade das pequenas leituras do sensor. No entanto, eles têm uma probabilidade menor de detectar erros complexos. CRCs mais longos, como o CRC-64, oferecem melhores recursos de detecção de erros, incluindo a capacidade de detectar erros multibits mais complexos. Mas eles exigem mais recursos computacionais e aumentam o tamanho dos dados devido à soma de verificação maior. Em um sistema de armazenamento de alta confiabilidade para dados críticos, o CRC – 64 pode ser preferível para garantir a integridade dos dados durante o armazenamento de longo prazo ou durante transferências de dados em alta velocidade, onde o risco de erros no nível de bit é maior.

- Seleção de polinômio gerador: É essencial usar polinômios geradores padronizados. Polinômios padronizados, como aqueles usados em padrões CRC bem conhecidos (por exemplo, CRC – 32's 0x04C11DB7), foram exaustivamente testados e otimizados para detecção de erros. O uso de polinômios não padronizados pode levar a problemas de compatibilidade. Por exemplo, se dois dispositivos estiverem se comunicando e um usar um polinômio gerador personalizado, enquanto o outro espera um padrão, o receptor pode não ser capaz de verificar corretamente o CRC, resultando em perda ou interpretação incorreta dos dados. Polinômios padrão também garantem que diferentes implementações em vários sistemas possam interoperar perfeitamente. Em uma infraestrutura de rede de grande escala com dispositivos de vários fornecedores, o uso de polinômios geradores padrão para cálculos CRC garante que todos os dispositivos possam verificar com precisão a integridade dos pacotes de dados que recebem, independentemente da origem do dispositivo.

Evitar erros comuns

- Endianidade: Endianidade refere-se à ordem em que os bytes são armazenados ou transmitidos. Big-endian armazena o byte mais significativo primeiro, enquanto little-endian armazena o byte menos significativo primeiro. Durante os cálculos CRC, a ordem inconsistente dos bytes pode levar a resultados incorretos. Por exemplo, se um remetente calcular o CRC usando a ordem de bytes little-endian e o destinatário esperar a ordem de bytes big-endian, os CRCs calculados não corresponderão, mesmo que os dados estejam corretos. Para evitar isso, é crucial definir claramente e usar uma convenção de ordenação de bytes consistente em todo o sistema. Na programação de rede, a ordem de bytes da rede (big-endian) é comumente usada para garantir a compatibilidade entre diferentes dispositivos. Ao implementar cálculos CRC em aplicativos relacionados à rede, os desenvolvedores devem converter os dados para a ordem de bytes da rede antes de calcular o CRC para garantir a detecção precisa de erros.

- Valores de inicialização: algumas implementações de CRC usam valores iniciais diferentes de zero. Por exemplo, o CRC-32 geralmente começa com um valor inicial de 0xFFFFFFFF. Usar o valor inicial errado levará a cálculos CRC incorretos. Se um desenvolvedor se esquecer de definir o valor inicial correto para o CRC-32 e usar 0, o CRC calculado será completamente diferente do valor esperado. Isso pode fazer com que dados válidos sejam sinalizados como corrompidos ou vice-versa. É vital pesquisar e usar o valor inicial correto especificado para o padrão CRC escolhido. Ao implementar algoritmos CRC em diferentes linguagens de programação, os desenvolvedores devem consultar documentação ou bibliotecas confiáveis que sigam os valores iniciais padrão para cada tipo de CRC, a fim de garantir resultados precisos e consistentes.

Conclusão

- Fluxograma do cálculo CRC: um fluxograma pode ilustrar claramente o processo de cálculo CRC. Você pode usar ferramentas como draw.io para criar um. Uma sugestão adequada para gerar uma imagem de um fluxograma de cálculo CRC poderia ser "Um fluxograma ilustrando as etapas CRC: entrada de dados → acrescentar zeros → divisão pelo módulo 2 → anexar o restante → verificação de erros. Use um design plano moderno com tons de azul e cinza". Isso resultaria em uma representação visual clara e fácil de entender de como o CRC funciona, o que pode ser muito útil para aqueles que são novos no conceito.

- Gráfico comparativo dos padrões CRC: Um gráfico de barras comparando CRC-8, CRC-16 e CRC-32 pode fornecer uma visão geral rápida de suas diferenças. Por exemplo, você pode usar o Google Sheets para criar esse gráfico. Uma boa sugestão para gerar uma imagem dessa comparação poderia ser "Um gráfico de barras comparando CRC-8, CRC-16 e CRC-32 por taxa de detecção de erros, comprimento da soma de verificação e casos de uso típicos. Destaque o domínio do CRC-32 em redes." Esse recurso visual facilitaria a identificação imediata do padrão CRC mais adequado para diferentes cenários com base em fatores-chave, como recursos de detecção de erros e comprimento da soma de verificação.

Perguntas frequentes

1. O CRC pode corrigir erros ou apenas detectá-los?

2. Como escolher o padrão CRC adequado para minha aplicação?

3. Quais são as limitações do CRC?

- Capacidade limitada de detecção de erros: Embora o CRC possa detectar uma ampla gama de erros, ainda existem alguns tipos de erros que podem passar despercebidos. Por exemplo, se os erros nos dados resultarem em uma nova sequência de dados que, por acaso, tenha o mesmo valor CRC que os dados corretos originais, os erros não serão detectados. Isso é conhecido como uma situação de "falso negativo". Embora a probabilidade de isso acontecer seja relativamente baixa, especialmente para padrões CRC bem projetados, ainda é uma limitação teórica.

- Sem correção de erros: Como mencionado anteriormente, o CRC só pode detectar erros e não corrigi-los. Em algumas aplicações em que a integridade dos dados é crucial, a incapacidade de corrigir erros imediatamente pode ser uma desvantagem significativa. Por exemplo, em sistemas de comunicação em tempo real, onde a retransmissão pode não ser viável devido a restrições de tempo, a falta de capacidade de correção de erros do CRC pode levar à perda de dados ou ao desempenho degradado.