Sebagai insinyur rekayasa balik utama di Well Done Technology, saya baru-baru ini memimpin upaya untuk mendekripsi mikrokontroler STM8S105K6 yang tertanam dalam sensor infrastruktur kritis. Studi kasus ini menguraikan pendekatan teknis kami untuk melewati fitur keamanannya sambil tetap menjaga integritas sistem.

Pengantar

STM8S105K6 (32 KB Flash, inti 8-bit 16 MHz) merupakan komponen andalan dalam sistem industri lama. Namun, kombinasi antara perlindungan pembacaan (Level 2) dan enkripsi khusus menimbulkan kendala yang signifikan ketika klien kami menghadapi masalah obsolesensi tak terduga pada jaringan sensor mereka. Dokumen ini menjelaskan secara rinci metodologi dekripsi yang berhasil kami terapkan.

Spesifikasi Chip & Fitur Keamanan

Parameter Utama

| Parameter | Value |

|---|---|

| Architecture | STM8S (8 - bit) |

| Memory | 32KB Flash / 2KB SRAM |

| ADC Resolution | 10 - bit |

| Security Levels | Read Protection (Level 2) |

| Encryption | Proprietary XOR Scheme |

Titik Kritis untuk Serangan

| Pin Location | Pin Details |

|---|---|

| Left Side (Pins 1 - 20) | 1 - PC7 • 2 - PC8 • 3 - PC9 • 4 - PC10 • 5 - PC11 6 - BOOT1 • 7 - PH3 • 8 - PH2 • 9 - VDD • 10 - VSS 11 - PA0 • 12 - PA1 • 13 - PA2 • 14 - PC3 • 15 - PC2 16 - PC1 • 17 - PC0 • 18 - NRST • 19 - PH1 • 20 - PH0 |

Analisis Keamanan

Mekanisme Perlindungan

// Protection configuration

FLASH->CR2 |= FLASH_CR2_LP; // Level 2 protection

FLASH->OPTR |= FLASH_OPTR_RDP; // Read protection enable

void encrypt_data(uint8_t *data, uint16_t len) {

uint8_t key = get_hardware_id();

for(int i = 0; i < len; i++) {

data[i] ^= key;

}

}

Strategi Dekripsi

Rekayasa Balik Perangkat Lunak

Analisis Dump Memori:

# Python script for XOR key detection

def find_xor_key(encrypted_data):

for key_candidate in range(256):

decrypted = bytes([b ^ key_candidate for b in encrypted_data])

if b'INIT' in decrypted:

return key_candidate

return None

Pengaturan Serangan Perangkat Keras

Parameter Gangguan Tegangan:

// Glitch generation code

void apply_glitch() {

DAC->DHR12R1 = 0x0000; // Initial voltage

delay_us(100);

DAC->DHR12R1 = 0x03FF; // Glitch voltage

delay_us(50);

DAC->DHR12R1 = 0x0000;

}

Studi Kasus: Pemulihan Jaringan Sensor

Tantangan

- Sistem: Lebih dari 500 sensor lingkungan dengan STM8S105K6

- Masalah: Pabrikan – firmware terkunci yang menghalangi pembaruan keamanan

- Tujuan: Memulihkan algoritma kalibrasi sensor

Pelaksanaan Teknis

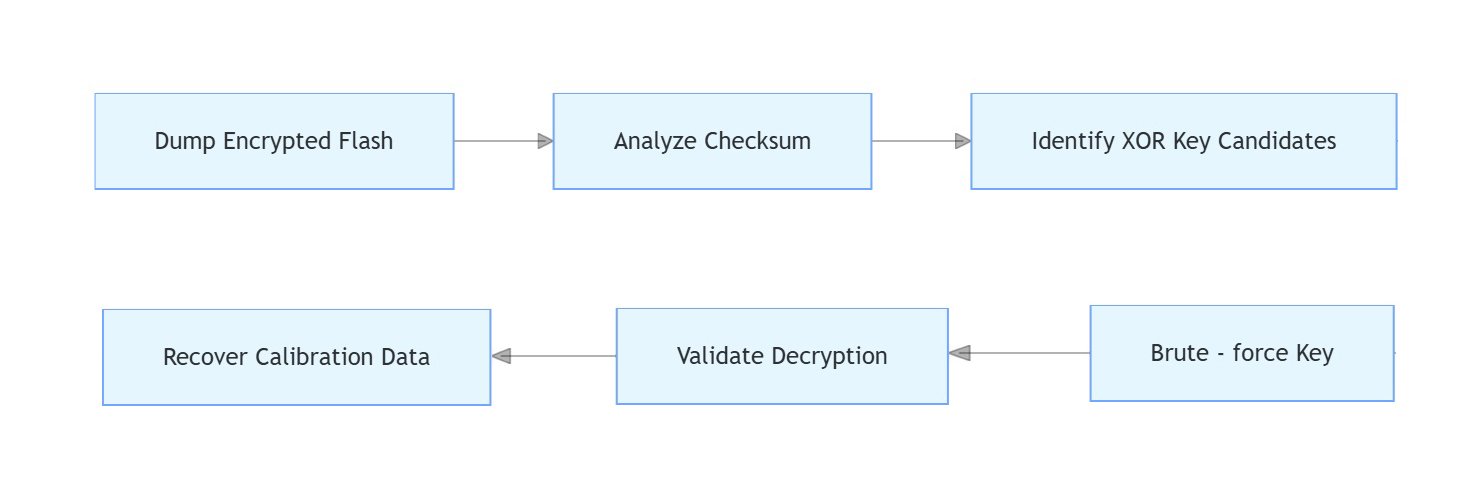

Alur Pemulihan Kunci:

Skrip Validasi:

bool validate_calibration() {

uint16_t checksum = calculate_checksum(calibration_data);

return checksum == *(uint16_t*)(FLASH_BASE + 0x7FFE);

}

Strategi Mitigasi

Keamanan yang Ditingkatkan

// Dual - key implementation

void secure_keygen() {

uint8_t temp = ADC1->DR;

uint16_t rtc = RTC->CNTH << 16 | RTC->CNTL;

session_key = crc16((uint8_t*)&rtc, sizeof(rtc)) ^ temp;

}

Peningkatan Proses

- Otentikasi dua faktor untuk pembaruan firmware

- Pengacakan memori selama runtime

- Rotasi kunci dinamis setiap 24 jam

Kesimpulan

Insinyur Utama:

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com Dukungan

Darurat: +86-157-9847-6858