Giriş

Endüstriyel kontrol sistemlerinin (ICS) küresel altyapının belkemiğini oluşturduğu bir çağda, STM8S207C8 mikrodenetleyici, akıllı şebekelerden üretim otomasyonuna kadar milyonlarca kritik uygulamada sessiz bir bekçi görevi görüyor. Ancak AES-128 şifreleme ve donanım düzeyinde okuma koruması gibi sağlam güvenlik özellikleri, istenmeyen bir çelişki yaratmıştır: Operasyonları korurken, aynı zamanda eski sistemleri eskime ikilemine hapsetmektedir.

Bu makale, STM8S207C8'in savunmasını aşmak ve sistem bütünlüğünden ödün vermeden modernizasyon için ürün yazılımının kilidini açmak amacıyla yürütülen çığır açıcı bir tersine mühendislik kampanyasını belgelemektedir. Gelişmiş donanım saldırıları, kriptografik analizler ve gerçek dünyadan endüstriyel vaka çalışmalarından yararlanarak, güvenlik mimarisindeki güvenlik açıklarını ortaya koyuyor ve bunların nasıl aşılacağını gösteriyoruz. Böylece, mühendislerin giderek daha düşmanca hale gelen tehdit ortamında sistemlerini geleceğe hazır hale getirmelerine olanak tanıyoruz.

Teknik Genel Bakış

- 64 KB Flash bellek

- 16 MHz saat hızı

- 3 kanallı 10 bit ADC

- AES-128 donanım şifreleme

- İki seviyeli okuma koruması

Donanım Analizi

Pin Çıkışları Tanımlama

Saldırı vektörleri açısından kritik öneme sahip noktalar:

| Pin | Name | Function | Attack Potential |

|---|---|---|---|

| 1 | PC7 | SWIM | Debug interface |

| 6 | BOOT1 | Boot Mode | Bootloader activation |

| 18 | NRST | Reset | Voltage glitching |

| 19 - 20 | PH0/PH1 | UART2 | Protocol analysis |

Bellek Haritası

// Flash memory layout

#define FLASH_BASE 0x800000

#define APPLICATION_AREA 0x0000-0xF000

#define SECURITY_AREA 0xF000-0xFFFF

Güvenlik Değerlendirmesi

Koruma Katmanları

Okuma Koruması:

// Factory default configuration

FLASH->OPTR = 0x0000; // Level 0 protection

AES-128 Şifreleme:

void secure_boot() {

AES_Init();

AES_Decrypt(FLASH_BASE, SRAM_BUFFER);

JumpToApplication(SRAM_BUFFER);

}

Güvenlik Açığı Analizi

- ADC değerlerinden zayıf anahtar türetme

- Güvenli olmayan önyükleyici uygulaması

- Üretim birimlerinde korumasız hata ayıklama arayüzü

Tersine Mühendislik Yaklaşımı

Firmware Çıkarma

# JTAG dump script

def jtag_dump(address, length):

data = []

for i in range(length):

data.append(jtag_read_byte(address + i))

return bytes(data)

Anahtar Kurtarma

Vaka Çalışması: Otomasyon Sisteminin Modernizasyonu

Zorluk

- Sistem: STM8S207C8 içeren 200'den fazla hareket kontrol ünitesi

- Sorun: Firmware güncellemesi gerektiren kullanım ömrü sonu bileşenleri

- Hedef: Kaynak kodu olmadan kontrol algoritmalarını kurtarmak

Uygulama Stratejisi

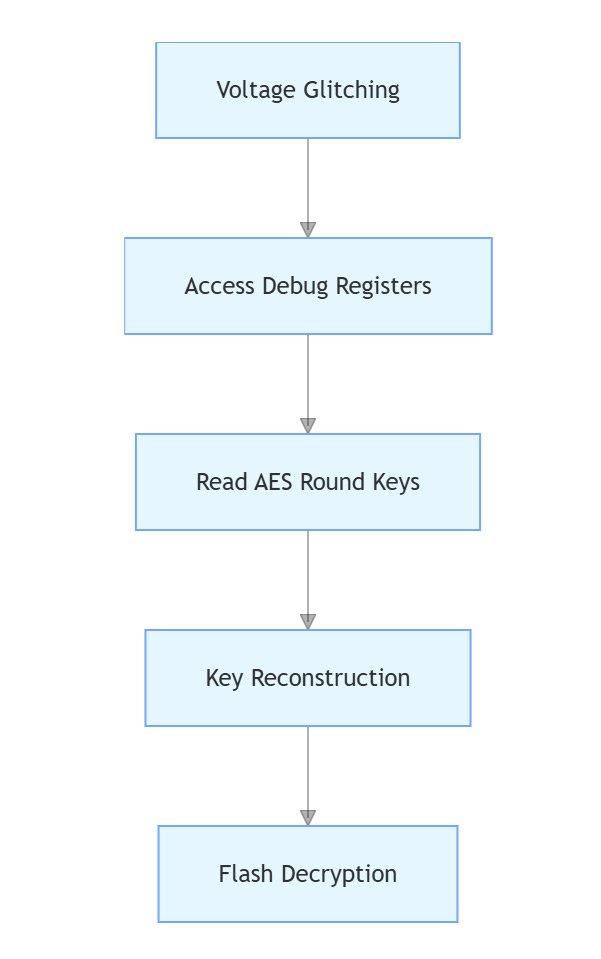

- Fiziksel Saldırı:

- Sıfırlama sırası sırasında 1,8 V'luk glitchler uygulandı

- Değiştirilmiş ST-LINK kullanılarak hata ayıklama kayıtlarına erişildi

- Yazılım Analizi:

// Decryption validation code

bool validate_decryption() {

uint32_t crc = calculate_crc(decrypted_data);

return crc == *(uint32_t*)FLASH_BASE;

}

Etkilerin Azaltılmasına Yönelik Öneriler

Güvenlik İyileştirmeleri

// Secure key generation

void generate_session_key() {

uint8_t temp = ADC1->DR;

uint32_t timestamp = RTC->CNT;

session_key = SHA256(temp ^ timestamp);

}

Süreç İyileştirmeleri

- İki aşamalı kimlik doğrulama

- Dinamik bellek rastgeleleştirme

- Zamana dayalı anahtar geçerlilik süresi

Sonuç

Bu vaka çalışması, başarılı bir şifre çözme işlemi için donanım analizi, algoritma tersine mühendisliği ve hassas yan kanal saldırılarının bir araya getirilmesinin ne kadar hayati önem taşıdığını göstermektedir. Ekibimizin STM32 güvenlik mimarisi ve gaz analizörü işlevselliği konusundaki uzmanlığı, sorunun hızla çözülmesini sağladı ve üreticiyi önemli bir mali kayıptan kurtardı. Benzer sorunlarınız için bize ulaşın ve size özel bir çözüm sunalım.

Kurumsal düzeyde şifre çözme hizmetleri için lütfen aşağıdaki adrese başvurun:

Baş Mühendis:

Dr. Billy Zheng

Well Done PCB Technology

billy@reversepcb.com

Acil Durum Desteği: +86-157-9847-6858